ADONIS 18.0 Caractéristiques Techniques

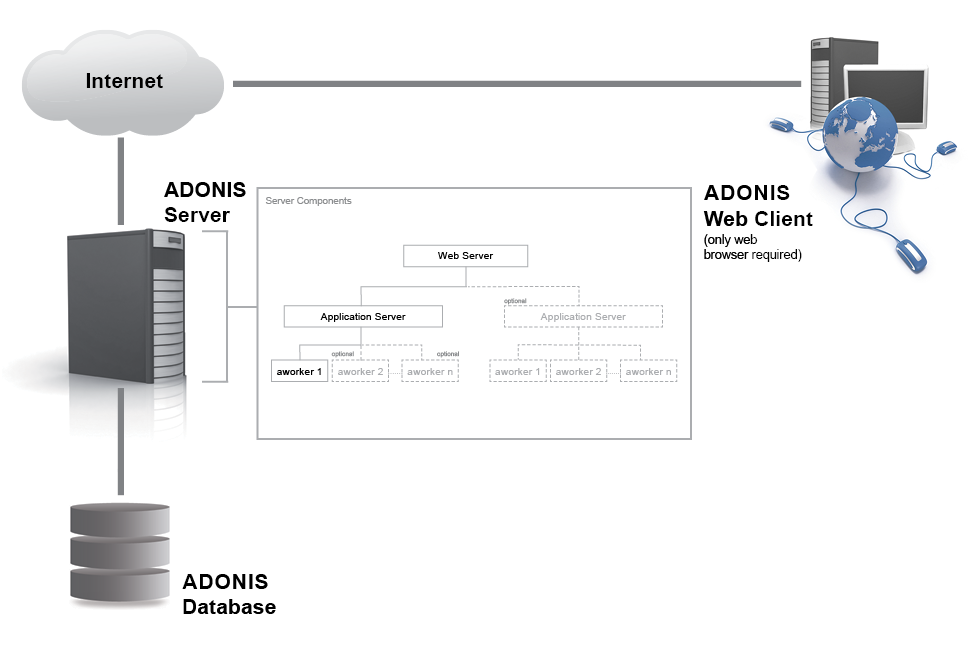

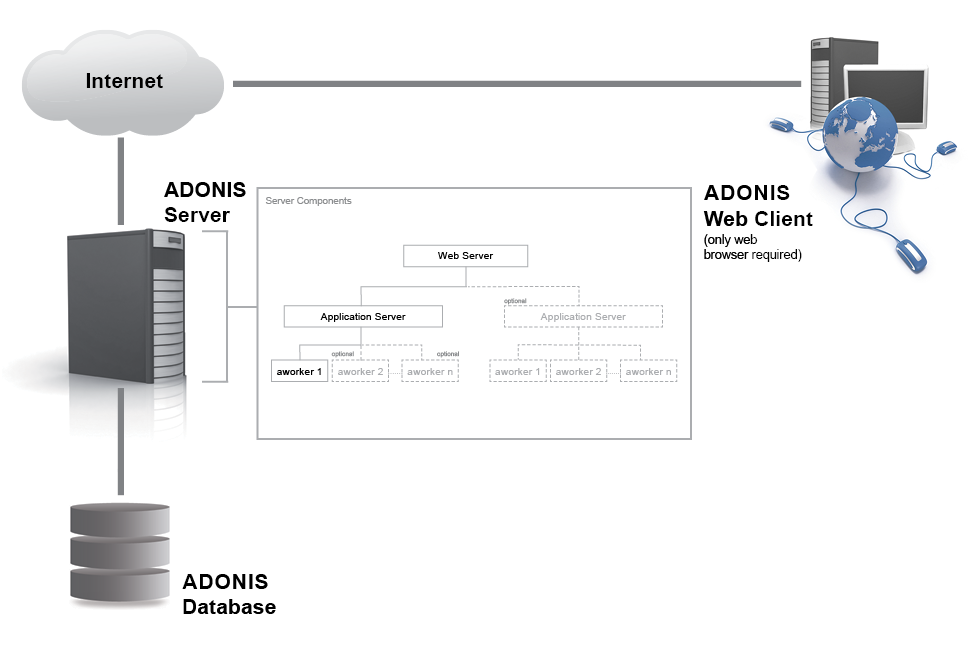

| Client Web ADONIS | Le navigateur Web qui est utilisé pour accéder au serveur Web d'ADONIS. ADONIS prend en charge les navigateurs de bureau suivants : Microsoft Edge, Mozilla Firefox et Google Chrome sur Windows et Safari sur Mac. En outre, ADONIS prend en charge Safari sur iPad. |

| Serveur Web ADONIS | Le Serveur Web (indépendant de la plate-forme) nécessaire à la communication entre le client web et le serveur d'application d'ADONIS. |

| Serveur d’Application ADONIS | Le Serveur d’Application ADONIS est responsable des accès à la base de données ADONIS et contient les fonctionnalités du scénario Web d' ADONIS. Il démarre un ou plusieurs processus aworker. |

| Base de données ADONIS | Le serveur de base de données (indépendant de la plateforme) gère et stocke les données ADONIS. ADONIS supporte Microsoft SQL Serveur et PostgreSQL. |

Navigateur

(64-Bit) | Navigateur de bureau : - Microsoft Edge (dernière version) sur Windows

- Mozilla Firefox (dernière version) sur Windows

- Google Chrome (dernière version) sur Windows

- Safari (dernière version) sur Mac

Navigateur Mobile :- Safari (dernière version) sur iPad, la modélisation n’est supportée sur iPad

|

| Mémoire vive | - Minimum : 2 Go

- Recommandation : 4 Go ou supérieur

|

| Processeur | - Minimum : Intel Pentium D / processeur équivalent

- Recommandation : Intel Core i7 / processeur équivalent ou supérieur

|

| Fréquence | - Minimum : 1 GHz

- Recommandation : 2 GHz ou supérieur

|

| Résolution de l’écran | - Minimum : 1024 x 768

- Recommandation : 1366 x 768 ou supérieur

|

| Couleurs | - Minimum : 65.536 couleurs / 16 Bit

- Recommandation : 16M couleurs / 32 Bit ou supérieur

|

Les besoins en bande passante entre les différents composants sont indiqués ci-dessous :

| Web Client ADONIS – Serveur Web ADONIS | - Minimum: 2 MBs

- Recommandation: 10 MBs

|

Cette section décrit les différents mécanismes d'authentification dans ADONIS. Les mécanismes d'authentification peuvent être utilisés séparément ou en combinaison. En fonction des mécanismes d'authentification utilisés, d'autres étapes de configuration spécifiques à l'installation peuvent être nécessaires. Veuillez contacter votre consultant ADONIS pour plus d'informations.

| Utilisateur standard de ADONIS | - Les utilisateurs ADONIS sont créés dans l’Administration d’ADONIS.

- La connexion à ADONIS nécessite la saisie d'un nom d'utilisateur et d'un mot de passe. Ces informations d'identification sont utilisées pour authentifier l'utilisateur par rapport aux données disponibles dans la base de données ADONIS.

- Les droits d’accès sur les modèles et objets peuvent être gérés dans l’Administration d’ADONIS.

|

| Authentification LDAP | - Les utilisateurs peuvent être importés à partir d'un service d'annuaire ou mappés aux utilisateurs ADONIS.

- La connexion à ADONIS nécessite la saisie d'un nom d'utilisateur et d'un mot de passe. Les informations d'identification fournies seront utilisées pour authentifier l'utilisateur auprès du service d'annuaire configuré.

- Une condition préalable à ce scénario est que la connexion d'ADONIS au service d'annuaire utilisé (par exemple, Active Directory) soit établie dans l’Administration d'ADONIS.

- L'attribution des attributs, des droits et des rôles système des utilisateurs peut être contrôlée dans l’Administration d’ADONIS ou synchronisée avec un service d'annuaire externe.

- Des étapes de configuration spécifiques sont nécessaires lors de la configuration d’ADONIS pour ce mécanisme d'authentification. Veuillez contacter votre consultant technique ADONIS pour plus d'informations sur ce mécanisme d'authentification.

|

| Authentification SSO à l’aide du Système de gestion des Identités (IDM) | - Les utilisateurs peuvent être importés à partir d'un système de gestion des utilisateurs externes ou mappés aux utilisateurs ADONIS.

- La connexion à ADONIS via une connexion unique est possible à l'aide d'un système de gestion des identités (IDM).

- Une condition préalable à ce scénario est la connexion d'ADONIS à un serveur d'authentification dans l'environnement cible qui fournit des moyens d'authentification avec un système de gestion des utilisateurs externes (par exemple, Microsoft Internet Information Services connecté à un Active Directory).

- L'attribution des attributs, des droits et des rôles système des utilisateurs peut être contrôlée dans l’Administration d’ADONIS ou synchronisée avec un système externe de gestion des utilisateurs.

- Des étapes de configuration spécifiques sont nécessaires lors de la configuration d’ADONIS pour ce mécanisme d'authentification. Veuillez contacter votre consultant technique ADONIS pour plus d'informations sur ce mécanisme d'authentification.

|

| Authentification basée sur SAML | - Les utilisateurs peuvent être importés à partir d'un système de gestion des utilisateurs externes ou mappés aux utilisateurs ADONIS.

- La solution de gestion des utilisateurs doit fournir un fournisseur d'identité (IdP) pour SAML 2.0 (par exemple, les services de fédération Active Directory [AD FS] ou Shibboleth).

- Pour se connecter à ADONIS, l'utilisateur est redirigé vers l'IdP. Selon la configuration de l'IdP, l'authentification s'effectue par authentification unique ou par saisie des données d'accès (nom d'utilisateur et mot de passe, certificats, etc.).

- Aucune communication de serveur à serveur n'est nécessaire pour ce mécanisme d'authentification, puisque toutes les données sont transmises via le navigateur.

- L'attribution des attributs, des droits et des rôles système des utilisateurs peut être contrôlée dans l’Administration d’ADONIS ou synchronisée avec un système de gestion des utilisateurs externes.

- Des étapes de configuration spécifiques sont nécessaires lors de la configuration d’ADONIS pour ce mécanisme d'authentification. Veuillez contacter votre consultant ADONIS pour plus d'informations sur ce mécanisme d'authentification.

|

| Authentification basée sur OIDC | - Les utilisateurs peuvent être importés à partir d'un système de gestion des utilisateurs externes ou mappés aux utilisateurs ADONIS.

- Une condition préalable à l'utilisation de l'authentification OpenID Connect (OIDC) est la connexion d'ADONIS à un fournisseur d'identité pour OpenID Connect (OP) qui vérifie l'identité de l'utilisateur et fournit des informations de base sur le profil de l'utilisateur.

- L'utilisateur est redirigé vers l'OP pour se connecter à ADONIS. La connexion à ADONIS via une connexion unique est possible à l'aide d'une authentification basée sur OIDC.

- L'attribution des attributs, des droits et des rôles système des utilisateurs peut être contrôlée dans l’Administration d’ADONIS ou synchronisée avec un système de gestion des utilisateurs externe.

- Des étapes de configuration spécifiques sont nécessaires lors de la configuration d’ADONIS pour ce mécanisme d'authentification. Veuillez contacter votre consultant ADONIS pour plus d'informations sur ce mécanisme d'authentification.

|

- LDAP / LDAPS : Prise en charge pour les AD (Active directory) et eDirectory

- Les autres fournisseurs ne sont pas testés, mais une évaluation spécifique peut être réalisée sur demande.

|

Ce tableau contient un résumé des caractéristiques des différents mécanismes d'authentification.

| Standard (Utilisation ADONIS) | Utilisateur couplage LDAP | IDM | SAML | OIDC |

|---|

| Se connecter avec nom d'utilisateur et mot de passe | Oui | Oui | Oui (en fonction de la solution IDM) | Oui (en fonction de la configuration SAML IdP) | Oui (en fonction de la configuration OP) |

| SSO | Non | Non | Oui (en fonction de la solution IDM) | Oui (en fonction de la configuration SAML IdP) | Oui (en fonction de la configuration OP) |

| synchroniser les attributs, les rôles et les affectations de groupe | Non | Oui | Oui | Oui | Oui |

| Périodiquement, synchroniser les attributs, les rôles et les affectations de groupe | Non | Oui | Oui (avec couplage LDAP) | Oui (avec couplage LDAP) | Oui (avec couplage LDAP) |

| Créer des utilisateurs automatiquement | Non | Oui | Oui | Oui | Oui |

Veuillez noter que certains termes ou acronymes peuvent être utilisés tels quels en français, tels que LDAP, IDM, SSO, etc. en raison de leur caractéristique technique.