Einstellungen

Auf der Seite Einstellungen können Sie eine Vielzahl von bibliotheksspezifischen Funktionen anpassen. Sie können eine Grundkonfiguration für Komponenten wie Freigabeworkflows, Validierungsfunktionen und mehr bereitstellen. Wenn eine Komponente mehrere Konfigurationen oder Vorlagen hat, können Sie diese hier finden und ändern. Die Komponenteneinstellungen werden in der ADOIT Datenbank gespeichert und können zwischen verschiedenen ADOIT Versionen migriert werden, damit Ihre Einstellungen erhalten bleiben.

Die Seite Einstellungen zeigt alle bibliotheksspezifischen Komponenteneinstellungen in der Datenbank an. Je nach ADOIT-Konfiguration stehen verschiedene Komponenten zur Verfügung.

Komponenteneinstellungen verwalten

Komponenteneinstellungen lassen sich importieren, exportieren, löschen und mehr.

Konfigurationen anpassen

Bei einigen Komponenteneinstellungen sind mehrere Konfigurationen möglich. Oft handelt es sich dabei um Vorlagen für Charts oder Publikationen. Beispielsweise können Sie verschiedene Corporate Identity-Schemas zur Verwendung in Reports anlegen, oder mehrere Vorlagen für den Modellierer für Abhängigkeiten erstellen.

Andere Komponenteneinstellungen bieten nur eine Konfiguration, die in der Regel Allgemein heißt. Hier können Sie allgemeine Einstellungen zur Komponente konfigurieren. Beispielsweise können Sie Schwellenwerte zur Bewertung der Datenaktualität von Objekten anpassen, oder Einstellungen für die Validierung bearbeiten. Sie können diese Konfigurationen zwar anpassen, aber nicht erstellen oder löschen.

So passen Sie Konfigurationen an:

Wechseln Sie zur Seite Einstellungen.

Suchen Sie im Katalog auf der linken Seite die Komponenteneinstellung, die Sie anpassen möchten, und wählen Sie dann die gewünschte Option aus:

Um eine neue Konfiguration zu erstellen, klicken Sie mit der rechten Maustaste auf die Komponenteneinstellung, und dann auf Erstellen

Um eine Konfiguration zu bearbeiten, wählen Sie sie im Katalog aus.

Um eine Konfiguration zu löschen, klicken Sie mit der rechten Maustaste auf die Konfiguration, und dann auf Löschen.

Komponenteneinstellungen importieren

Zuvor exportierte Komponenteneinstellungen können eingelesen und in der ADOIT Datenbank gespeichert werden.

So importieren Sie Komponenteneinstellungen:

Wechseln Sie zu Einstellungen > Weitere Optionen, und klicken Sie dann auf Einstellungen importieren.

Klicken Sie auf Durchsuchen und wählen Sie die Datei aus, die Sie importieren möchten. Sie können auch eine Datei von Ihrem Computer in den Bereich Ziehen Sie Dateien zum Hochladen hierher und legen Sie sie dort ab ziehen.

Wählen Sie die Komponenteneinstellungen aus, die Sie importieren möchten. Alternativ können Sie oben Alle Einstellungen importieren auswählen, um alle Komponenteneinstellungen auf einmal zu importieren.

Klicken Sie auf Importieren. Wenn Sie zum Fortfahren aufgefordert werden, klicken Sie auf Ja. Die Daten werden importiert.

Wenn der Import abgeschlossen ist, wird eine Erfolgsmeldung angezeigt. Schließen Sie die Meldung, um den Vorgang abzuschließen.

Verhalten, falls eine Konfiguration (z. B. "Allgemein") bereits in der Datenbank existiert:

Wenn eine Konfiguration in der Zielbibliothek bereits existiert, wird sie mit den Inhalten der Importdatei überschrieben.

Konfigurationen, die in der Zielbibliothek noch nicht vorhanden sind, werden ergänzt.

Konfigurationen, die in der Zielbibliothek vorhanden sind, aber nicht in der Importdatei, werden nicht geändert.

Die Konfiguration für Module bildet eine Ausnahme. Beim Import werden die Informationen aus beiden Quellen zusammengeführt:

Wenn ein Modul in der Quellbibliothek und in der Zielbibliothek existiert, wird es mit den Inhalten der Importdatei überschrieben.

Module, die in der Zielbibliothek vorhanden sind, aber nicht in der Importdatei, werden nicht geändert.

Komponenteneinstellungen exportieren

Komponenteneinstellungen können aus der Datenbank exportiert und als AXS-Datei im Dateisystem abgelegt werden. Damit können Sie beispielsweise eigene Chart-Vorlagen in eine neuere ADOIT Version importieren.

So exportieren Sie Komponenteneinstellungen:

Wechseln Sie zu Einstellungen > Weitere Optionen, und klicken Sie dann auf Einstellungen exportieren.

Wählen Sie die Komponenteneinstellungen aus, die Sie exportieren möchten. Alternativ können Sie oben Alle Einstellungen exportieren auswählen, um alle Komponenteneinstellungen auf einmal zu exportieren.

Klicken Sie auf Exportieren. Die Komponenteneinstellungen werden exportiert.

KI-Assistent

Der KI-Assistent bietet zwei Hauptfunktionen, die in der ADOIT Administration konfiguriert werden können:

End-of-Life Attribut: Die End-of-Life (EOL) Suche in ADOIT hilft das End-of-Life (EOL) Datum für Systemsoftware-Elemente zu ermitteln und aktuell zu halten.

Roadmap Arbeitsbereiche: Vereinfacht in Roadmapping-Arbeitsbereichen das Hinzufügen von Anforderungen zu Anwendungs-, Strategie- oder Motivationselementen durch KI-generierte Vorschläge.

Einstellungen für KI-Assistent öffnen

So öffnen Sie die Einstellungen für den KI-Assistent:

- Wechseln Sie zu Einstellungen > KI-Assistent > Allgemein.

Einstellungen für KI-Assistent konfigurieren

Egal ob Sie End-of-Life Attribut oder Roadmap Arbeitsbereiche konfigurieren, der KI-Assistent verwendet in beiden Fällen dieselben Konfigurationsoptionen. Folgende Einstellungen stehen zur Verfügung:

"End-of-Life Attribut" | "Roadmap Arbeitsbereiche" aktivieren: Aktivieren oder deaktivieren Sie die gewünschte Funktion des KI-Assistenten.

KI-Provider: Wählen Sie den KI-Provider aus, der für die Verarbeitung von Anfragen verwendet werden soll. Sie können zwischen OpenAI, Azure OpenAI und Ollama wählen.

KI-Modell [nur bei OpenAI]: Wählen Sie das spezifische OpenAI-Modell aus, das verwendet werden soll. Das gewählte Modell beeinflusst die Qualität und Art der KI-generierten Inhalte.

Deployment-Name [nur bei Azure OpenAI]: Geben Sie den Namen Ihres bereitgestellten Azure OpenAI-Modells ein. Dieser Name bestimmt, welches Modell für Anfragen verwendet wird.

Modell-Name [nur bei Ollama]: Geben Sie den Namen des Modells an, das von Ollama verwendet werden soll. Dieser Name entspricht dem in Ihrer lokalen oder Cloud-basierten Ollama-Installation definierten Modellnamen.

Empfehlung: Für optimale Ergebnisse in ADOIT wählen Sie ein Modell mit starken Textverarbeitungsfähigkeiten, da multimodale Modelle weniger effizient sein können. Zu den empfohlenen Cloud-Modellen gehören

gpt-ossunddeepseek-v3.1. Zu den empfohlenen lokalen Modellen gehörenMeta Llama 3(z. B. 3.3 70B),Qwen3,DeepSeek-R1undMistral 7B.Endpunkt-URL [nur bei Azure OpenAI und Ollama]: Geben Sie die Endpunkt-URL Ihres KI-Service ein. Für Azure OpenAI ist dies die Endpunkt-URL Ihrer Azure-Ressource (z. B.

https://ihr-ressourcen-name.openai.azure.com/). Für Ollama ist der lokale Standard-Endpunkthttp://127.0.0.1:11434. Passen Sie diesen Wert an, wenn Sie eine entfernte oder Cloud-basierte Instanz verwenden (z. B. Ollama Cloud).API-Schlüssel: Geben Sie Ihren API-Schlüssel ein, der mit dem ausgewählten KI-Provider verknüpft ist. Sie erhalten diesen Schlüssel, indem Sie sich beim Anbieter registrieren und über dessen Plattform einen API-Schlüssel generieren. Der Schlüssel authentifiziert Anfragen und gewährleistet eine sichere Kommunikation zwischen ADOIT und dem KI-Provider. Stellen Sie sicher, dass der API-Schlüssel die erforderlichen Berechtigungen für das ausgewählte bzw. bereitgestellte KI-Modell besitzt.

Für OpenAI und Azure OpenAI ist ein API-Schlüssel erforderlich. Für Ollama ist er optional und wird in der Regel nur für Cloud-gehostete oder geschützte lokale Instanzen benötigt.

Der KI-Assistent ist nur in der ADOIT Enterprise Edition verfügbar.

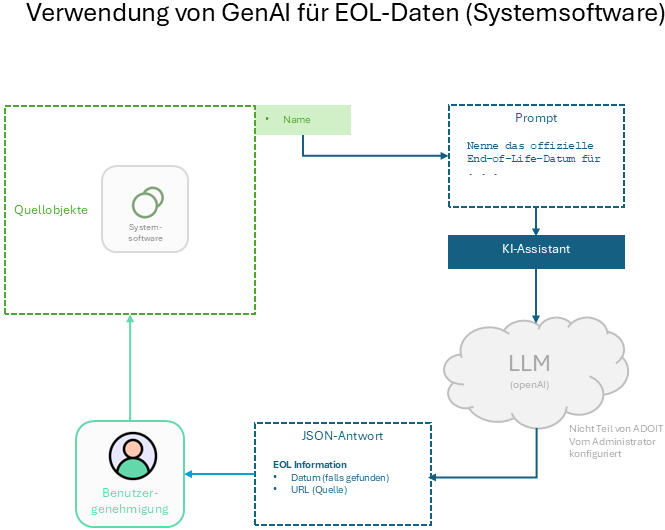

Ein Blick hinter die Kulissen: So nutzt ADOIT generative KI

Dieser Abschnitt erläutert detaillierter, wie ADOIT mit Hilfe von Prompts und Repository-Daten mit einem konfigurierten Large Language Model (LLM) interagiert. Zudem wird dargestellt, welche Daten übermittelt werden, welche Art von Antworten erwartet wird und welche assistenzähnliche Rolle die Funktionalität einnimmt.

Funktion "End-of-Life Attribut"

Das Feature End-of-Life Suche unterstützt Benutzer dabei, potenzielle End-of-Life-Daten für Systemsoftware-Elemente zu identifizieren, indem ein LLM gezielt nach relevanten Informationen befragt wird.

Auslöser

Das Feature ist verfügbar beim Anzeigen der Eigenschaften eines Systemsoftware-Elements im Bearbeitungsmodus, im Kapitel "Lebenszyklus", über die Schaltfläche End-of-Life Suche.

Funktionalität

Nach der Aktivierung sendet ADOIT einen Prompt an das konfigurierte LLM, basierend auf dem Namen der Systemsoftware. Die Antwort des LLM enthält potenzielle End-of-Life-Informationen, die den Benutzer angezeigt werden. Sofern ein konkretes Datum enthalten ist, kann dieses optional in das Attribut Datum Wartungsende übernommen werden.

Prompt-Inhalt

Folgende Repository-Daten werden in den Prompt einbezogen:

Systemsoftware

- Name

Dieses Feature dient als Assistent. Der Benutzer behält die volle Kontrolle und ist für die Überprüfung und Anwendung der Ergebnisse verantwortlich.

Beta-Hinweis: Dieses Feature befindet sich derzeit in der Beta-Phase. Antworten können unvollständig oder veraltet sein – eine unabhängige Überprüfung wird empfohlen.

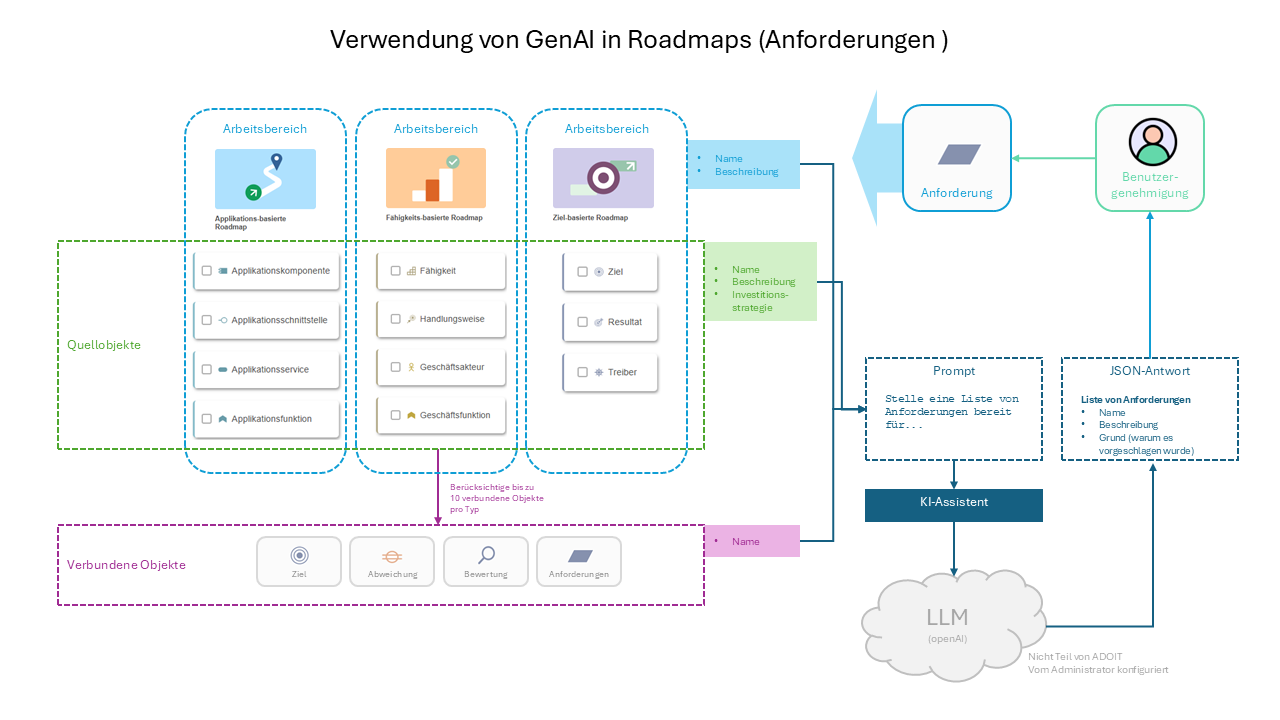

Funktion "Roadmap-Arbeitsbereiche"

Diese Funktion unterstützt die Definition von Anforderungen innerhalb von Roadmap-Arbeitsbereichen (Anwendungsbasierte Roadmap, Fähigkeitsbasierte Roadmap, Zielbasierte Roadmap) mithilfe generativer KI.

Auslöser

Das Feature ist verfügbar auf der zweiten Seite der Roadmap-Vorlage über die Schaltfläche KI.

Funktionalität

Das LLM erhält kontextuelle Informationen und liefert eine Liste potenzieller Anforderungen, jeweils mit kurzer Beschreibung und Begründung. Benutzer können aus der Liste auswählen, die Anforderungen bei Bedarf anpassen und anschließend ins Repository sowie in den Roadmap-Arbeitsbereich übernehmen.

Prompt-Inhalt

Folgende Repository-Daten werden in den Prompt einbezogen:

Roadmap-Arbeitsbereich

Name

Beschreibung

Quellobjekt (z. B. Applikationskomponente, Fähigkeit, Ziel etc.)

Name

Beschreibung

Investitionsstrategie

Mit dem Quellobjekt verbundene Objekte

Ziel

- Name

Abweichung

- Name

Bewertung

- Name

Bestehende Anforderungen (zur Vermeidung von Duplikaten)

- Name

Dieses Feature dient als Assistent. Der Benutzer behält die volle Kontrolle und ist für die Überprüfung und Anwendung der Ergebnisse verantwortlich.

Nutzungsbedingungen

Der ADOIT KI-Assistent ist ein KI-Service, der den OpenAI API-Schlüssel des Kunden nutzt, um intelligente Unterstützung bei der Prozessmodellierung zu ermöglichen. Der KI-Assistent fungiert jedoch als reiner Assistent - die Benutzer behalten die volle Kontrolle, da immer ein Mensch in der Schleife ist, um den Inhalt zu überprüfen, zu validieren und abzuschließen.

Lizenz/Nutzungsrecht

Der ADOIT KI-Assistent ist für alle ADOIT-Konten ab Version 17.3 oder höher, in der ADOIT Enterprise Edition verfügbar. Er ist nicht verfügbar für Community oder Academy Editionen.

Sofern nicht ausdrücklich anders angegeben, wird der ADOIT KI-Assistent ohne jegliche Gewähr bereitgestellt. Die BOC Group übernimmt keine Gewähr dafür, dass ADOIT KI-Assistent den Anforderungen des Kunden entspricht, fehlerfrei ist oder einen ununterbrochenen Zugriff ermöglicht.

Die BOC Group behält sich das Recht vor, den ADOIT KI-Assistent jederzeit einzustellen oder auszusetzen.

Datenschutz und Datennutzung

Der Kunde behält alle Rechte, Titel und Ansprüche an allen hochgeladenen Daten (Kundendaten) und alle geistigen Eigentumsrechte daran. Die BOC Group darf diese Daten ausschließlich zur Bereitstellung des ADOIT KI-Assistenten verwenden.

Der Kunde (1) ist allein verantwortlich für alle Kundendaten, einschließlich ihrer Richtigkeit, Vollständigkeit, Aktualität, Rechtmäßigkeit und Angemessenheit; (2) holt alle nach geltendem Recht erforderlichen Zustimmungen oder Genehmigungen zur Nutzung der Kundendaten ein und hält diese aufrecht; (3) stellt sicher, dass die Kundendaten keine Rechte Dritter verletzen und nicht obszön, verleumderisch, beleidigend, betrügerisch oder anderweitig rechtswidrig sind.

Anonyme Daten, die aus der Nutzung des ADOIT KI-Assistenten abgeleitet oder durch diese zusammengestellt werden, wie z. B. Statistiken, Leistungskennzahlen oder damit zusammenhängende telemetrische Daten, sind Eigentum der BOC Group und können zur Überwachung und Verbesserung der Serviceleistung, zur Identifizierung technischer Probleme, zur Verbesserung der Benutzererfahrung oder für jeden anderen rechtmäßigen Zweck verwendet werden.

Der ADOIT KI-Assistent arbeitet mit denselben Repository-Zugriffsrechten wie der aufrufende Benutzer. Dies hat zur Folge, dass alle Daten, auf die der jeweilige Nutzer Zugriff hat, während der Verarbeitung auf das OpenAI-Konto des Kunden übertragen werden können. Der Kunde ist allein dafür verantwortlich, dass solche Datenübertragungen den geltenden Anforderungen an den Schutz der Privatsphäre, der Vertraulichkeit und des Datenschutzes entsprechen.

Third-Party Services und Kundenverantwortung

Der ADOIT KI-Assistent erfordert die Integration mit OpenAI-Diensten und verwendet den eigenen OpenAI-API-Schlüssel des Kunden. Es liegt in der alleinigen Verantwortung des Kunden, die Geschäftsbedingungen von OpenAI zu lesen und zu akzeptieren, ein OpenAI-Konto zu erstellen und zu pflegen und den entsprechenden API-Schlüssel in der ADOIT Administration einzugeben.

Darüber hinaus ist der Kunde für die Verwaltung und Begrenzung der Kosten (z. B. durch Token-Begrenzungen oder Nutzungsbeschränkungen) innerhalb seines OpenAI-Kontos verantwortlich. Da das OpenAI-Konto vollständig auf der Seite des Kunden verwaltet wird, muss der Kunde auch sicherstellen, dass alle anwendbaren Anforderungen an den Datenschutz und die Datensicherheit in Übereinstimmung mit seinen internen Richtlinien und den anwendbaren Gesetzen erfüllt werden.

Allgemeine Bedingungen für KI-Funktionalität

Bitte beachten Sie: Die Nutzung jeglicher KI-Funktionalität in unserer Software unterliegt zusätzlich Abschnitt 8 („KI-Funktionalität“) unserer Nutzungsbedingungen – Subscription Services. Durch die Nutzung von KI-Funktionen erklären Sie sich mit den dort beschriebenen Bedingungen einverstanden.

ADOIT Forms

Die Einstellungen in diesem Bereich ermöglichen Ihnen, Ihre ADOIT-Instanz für die Verwendung mit ADOIT Forms vorzubereiten. Für Details lesen Sie bitte das ADOIT Forms user manual (Englisch)

Die Verfügbarkeit dieser Funktionalität hängt von der Lizenz ab.

Chart-Vorlagen

In diesem Bereich können Sie Vorlagen für Charts verwalten.

Analyse vs. Modellierer für Abhängigkeiten

Folgende Vorlagen werden bei der Erstellung einer sogenannten Analyse in ADOIT verwendet, um Charts hinzuzufügen:

Zusätzlich können Sie Vorlagen für den Modellierer für Abhängigkeiten definieren:

Balken

Balkendiagramme in ADOIT visualisieren Objekte einer bestimmten Klasse als Balken, wobei ein Attribut die Länge der Balken bestimmt.

Vorlagen für Balkendiagramme werden in ADOIT konfiguriert. In der ADOIT Administration sind nur begrenzte Einstellmöglichkeiten für diese Vorlagen verfügbar.

Vorlage für Balkendiagramm öffnen und bearbeiten

Wechseln Sie zu Einstellungen > Chart-Vorlagen > Balken, und wählen Sie die gewünschte Vorlage aus.

Für jede Sprache, die ADOIT unterstützt, können Sie den Namen der Vorlage bearbeiten sowie die Beschreibung, die für diese Vorlage angezeigt wird.

Box-in-Box

Box-in-Box-Charts in ADOIT veranschaulichen Hierarchien und Beziehungen zwischen Objekten. Sie ähneln einem Stammbaum. In einem Box-in-Box-Chart mit z. B. drei Ebenen steht die oberste Ebene für die Großeltern. Die zweite Ebene enthält die Kinder der Großeltern, die Geschwister sind. Die dritte Ebene enthält die Enkelkinder. Die Enkelkinder sind nur dann Geschwister, wenn Sie das gleiche Elternteil haben.

Vorlagen für Box-in-Box-Charts werden in ADOIT konfiguriert. In der ADOIT Administration sind nur begrenzte Einstellmöglichkeiten für diese Vorlagen verfügbar.

Vorlage für Box-in-Box-Chart öffnen und bearbeiten

Wechseln Sie zu Einstellungen > Chart-Vorlagen > Box-in-Box, und wählen Sie die gewünschte Vorlage aus.

Für jede Sprache, die ADOIT unterstützt, können Sie den Namen der Vorlage bearbeiten sowie die Beschreibung, die für diese Vorlage angezeigt wird.

Bubble

Bubble-Charts in ADOIT zeigen Objekte einer bestimmten Klasse als Blasen in einem Bereich an, die durch zwei Achsen (x-Achse und y-Achse) definiert ist, wobei Attribute die Position der Blasen auf der x-Achse und der y-Achse sowie optional die Blasengröße bestimmen.

Vorlagen für Bubble-Charts werden in ADOIT konfiguriert. In der ADOIT Administration sind nur begrenzte Einstellmöglichkeiten für diese Vorlagen verfügbar.

Vorlage für Bubble-Chart öffnen und bearbeiten

Wechseln Sie zu Einstellungen > Chart-Vorlagen > Bubble, und wählen Sie die gewünschte Vorlage aus.

Für jede Sprache, die ADOIT unterstützt, können Sie den Namen der Vorlage bearbeiten sowie die Beschreibung, die für diese Vorlage angezeigt wird.

Gantt

Gantt-Charts stellen Objekte einer bestimmten Klasse als Balken auf einer Zeitachse dar, wobei Attribute das Start- und Enddatum definieren.

Vorlagen für Gantt-Charts werden in ADOIT konfiguriert. In der ADOIT Administration sind nur begrenzte Einstellmöglichkeiten für diese Vorlagen verfügbar.

Vorlage für Gantt-Chart öffnen und bearbeiten

Wechseln Sie zu Einstellungen > Chart-Vorlagen > Gantt, und wählen Sie die gewünschte Vorlage aus.

Für jede Sprache, die ADOIT unterstützt, können Sie den Namen der Vorlage bearbeiten sowie die Beschreibung, die für diese Vorlage angezeigt wird.

Matrix

Matrix-Charts in ADOIT stellen Verbindungen (als Zellen in der Matrix) zwischen Objekten der x-Achse und der y-Achse dar. Eine Verbindung kann:

eine Beziehung zwischen einem Objekt auf der x-Achse und einem Objekt auf der y-Achse sein oder

ein Objekt sein, dass mit der x-Achse und der y-Achse über Beziehungen verbunden ist.

Vorlagen für Matrix-Charts werden in ADOIT konfiguriert. In der ADOIT Administration sind nur begrenzte Einstellmöglichkeiten für diese Vorlagen verfügbar.

Vorlage für Matrix-Chart öffnen und bearbeiten

Wechseln Sie zu Einstellungen > Chart-Vorlagen > Matrix, und wählen Sie die gewünschte Vorlage aus.

Für jede Sprache, die ADOIT unterstützt, können Sie den Namen der Vorlage bearbeiten sowie die Beschreibung, die für diese Vorlage angezeigt wird.

Radar

Radar-Charts in ADOIT visualisieren Objekte einer bestimmten Klasse in einem kreisförmigen Chart, der in Segmente und Ringe unterteilt ist, wobei Attribute die Position der Objekte im Chart bestimmen.

Vorlagen für Radar-Charts werden in ADOIT konfiguriert. In der ADOIT Administration sind nur begrenzte Einstellmöglichkeiten für diese Vorlagen verfügbar.

Vorlage für Radar-Chart öffnen und bearbeiten

Wechseln Sie zu Einstellungen > Chart-Vorlagen > Radar, und wählen Sie die gewünschte Vorlage aus.

Für jede Sprache, die ADOIT unterstützt, können Sie den Namen der Vorlage bearbeiten sowie die Beschreibung, die für diese Vorlage angezeigt wird.

Modellierer für Abhängigkeiten

Der Modellierer für Abhängigkeiten dient der Darstellung von (kritischen) Zusammenhängen einzelner Architekturobjekte über mehrere Architekturebenen hinweg. Es wird zum Beispiel dargestellt, welche Architekturobjekte direkten oder indirekten Einfluss auf geschäftskritische Prozesse haben.

Die Objekte und ihre Referenzen werden dynamisch in einem Modell mit mehreren Schwimmbahnen visualisiert. Normalerweise erstellen ADOIT Benutzer die Struktur dieses Modells mit dem Modellierer für Abhängigkeiten nach und nach selbst. Bei Verwendung einer Vorlage wird die Struktur hingegen automatisch erstellt.

Eine Vorlage definiert eine vollständige Hierarchie von Objekttypen und Abhängigkeitsbeziehungen. Die Hierarchie basiert auf einer Start-Modellierungsklasse und mehreren anderen Klassen, die über Relationsklassen verbunden sind. Für jede Modellierungsklasse wird eine Ebene erzeugt, die als Schwimmbahn im Modellierer für Abhängigkeiten dargestellt wird. Die Ebene kann ausgeblendet werden, wodurch sie im Modellierer für Abhängigkeiten unsichtbar wird. Die Konfiguration speichert auch die Farbe, die für jeden Layer ausgewählt wird.

Vorlage hinzufügen und konfigurieren

So erstellen Sie eine Vorlage für den Modellierer für Abhängigkeiten:

Wechseln Sie zu Einstellungen > Chart-Vorlagen.

Klicken Sie mit der rechten Maustaste auf Modellierer für Abhängigkeiten, und klicken Sie dann auf Erstellen.

Geben Sie im Feld Name der Konfiguration einen Namen für Ihre Vorlage ein und klicken Sie dann auf OK.

Sobald Sie die Vorlage für den Modellierer für Abhängigkeiten erstellt haben, können Sie sofort mit der Bearbeitung der Konfiguration beginnen. Führen Sie folgende drei Schritte aus:

In den folgenden Abschnitten erfahren Sie mehr über diese Schritte.

Überblick

Auf der ersten Seite der Vorlage für den Modellierer für Abhängigkeiten können Sie einen Namen und eine Beschreibung festlegen und eine Zusammenfassung der Vorlage ansehen.

Name der Vorlage: Hier wird der Name angezeigt, den Sie bei der Erstellung der Vorlage vergeben haben. Passen Sie ihn bei Bedarf an.

Beschreibung der Vorlage: Geben Sie optional eine Beschreibung der Vorlage in jeder Sprache ein, die ADOIT unterstützt.

Zusammenfassung: Sobald Sie Ebenen und Beziehungen für die Vorlage ausgewählt haben, wird hier eine Zusammenfassung angezeigt. Um die Beziehungen für eine Ebene anzuzeigen, klicken Sie rechts auf der Ebene auf

Mehr.

Wenn Sie diese Einstellungen abgeschlossen haben, wählen Sie oben im Navigationsmenü die Seite 2 aus, um zur nächsten Seite der Vorlage zu gelangen.

Ebenen

Auf der zweiten Seite der Vorlage für den Modellierer für Abhängigkeiten können Sie eine Startebene auswählen und weitere Ebenen hinzufügen, die im Modellierer für Abhängigkeiten als Schwimmbahnen dargestellt werden.

Startebene: Zuerst müssen Sie die Startebene definieren. Wählen Sie in der Liste Startebene auswählen den Objekttyp aus, auf dem die gesamte Hierachie von Ebenen und Beziehungen basieren soll. Beim Starten des Modellierer für Abhängigkeiten in ADOIT müssen ein oder mehrere Objekte dieses Typs ausgewählt sein, damit diese Vorlage verwendet werden kann.

Ausgewählte Ebenen: Zur Erstellung einer hierarchischen Struktur müssen Sie weitere Ebenen zur Vorlage hinzufügen. Klicken Sie auf Ebene hinzufügen, und wählen Sie dann einen Objekttyp aus.

Reihenfolge ändern

Die Reihenfolge der Ebenen kann angepasst werden:

- Ziehen Sie die Ebene an eine neue Stelle. Oder wählen Sie eine Ebene aus, und klicken Sie dann

auf

Nach ganz oben verschieben,

Nach oben verschieben,

Nach unten verschieben oder

Nach ganz unten verschieben.

Ebenen anpassen

Ebenen lassen sich umbenennen, löschen, ausblenden und mehr.

Um eine Ebene umzubenennen, klicken Sie rechts auf der Ebene auf

Mehr und dann auf Umbenennen.

Um eine Ebene zu entfernen, klicken Sie rechts auf der Ebene auf

Mehr und dann auf Löschen.

Um eine Ebene auszublenden, klicken Sie rechts neben der Ebene auf Ebene ausblenden

. Diese Schaltfläche funktioniert wie ein Ein/Aus-Schalter. Klicken Sie erneut darauf, um die Ebene wieder einzublenden.

Um die Hintergundfarbe einer Ebene zu ändern, klicken Sie rechts auf der Ebene auf

Hintergundfarbe ändern und wählen Sie eine Farbe aus.

Die Startebene kann nicht gelöscht oder ausgeblendet werden.

Wenn Sie diese Einstellungen abgeschlossen haben, wählen Sie oben im Navigationsmenü die Seite 3 aus, um zur letzten Seite der Vorlage zu gelangen.

Relationen

Auf der dritten Seite der Vorlage für den Modellierer für Abhängigkeiten können Sie die Beziehungen hinzufügen, die die Ebenen in der Vorlage miteinander verbinden.

- Beziehungen zwischen den Ebenen: Legen Sie die Abhängigkeitsbeziehungen zwischen den Ebenen fest. Wählen Sie eine Ebene aus,

klicken Sie auf

Mehr und dann auf Beziehungen hinzufügen, und wählen Sie dann die Zielebene und eine Beziehung aus. Für ausgehende Beziehungen können Sie auch die blauen Kreise

rechts neben den Ebenen verwenden: Klicken Sie auf den Kreis für die Quellebene und dann auf den Kreis für die Zielebene und wählen Sie eine Beziehung aus.

Wenn Sie eine Beziehung hinzufügen, müssen Sie eine Ebene auswählen, die bereits Teil des

Verarbeitungsprozesses ist. Angenommen, Sie haben bereits eine Vorlage mit zwei Ebenen erstellt: A

(= die Startebene) und B. Um die Ebenen zu verbinden, wählen Sie A aus und erstellen eine Beziehung

zu B. Ob eingehend oder ausgehend spielt keine Rolle. Nun ist B ebenfalls Teil des

Verarbeitungsprozesses und kann ausgewählt werden, um weitere Beziehungen zu erstellen. Wenn Sie

jedoch stattdessen B auswählen und eine Beziehung zu A erstellen, wird die Beziehung nicht

verarbeitet .

Zusätzliche Optionen

Folgende zusätzliche Optionen sind verfügbar:

Um die Reihenfolge einzublenden, in der die Ebenen der Konfiguration verarbeitet werden, klicken Sie auf

Reihenfolge der Beziehungsverarbeitung anzeigen. Diese Schaltfläche funktioniert wie ein Ein/Aus-Schalter. Klicken Sie erneut darauf, um die Reihenfolge wieder auszublenden.

Um die Beziehungen für eine Ebene anzuzeigen, klicken Sie rechts auf der Ebene auf

Mehr und dann auf Beziehungübersicht.

In der Beziehungübersicht werden alle ein- und ausgehenden Beziehungen angezeigt.

Klicken Sie auf

Löschen, um eine Beziehung zu entfernen.

Wenn Sie diese Einstellungen abgeschlossen haben, klicken Sie auf Speichern. Die neue Vorlage ist ab sofort in ADOIT verfügbar.

ClamAV Virenscanner

Durch Integration des ClamAV Virenscanners in ADOIT können Dateien auf Virusinfektionen überprüft werden, die in die ADOIT-Datenbank hochgeladen werden (Dokumente, Mediendateien etc.) oder auf Ihr Gerät heruntergeladen werden.

Detaillierte Anweisungen zur Integration von ClamAV in ADOIT finden Sie im Kapitel Virenprüfung für Datei-Uploads aktivieren im Installationshandbuch.

Kommentare

Mit Hilfe von Kommentaren können ADOIT-Benutzer Feedback und Vorschläge einbringen und so zur Verbesserung von Modellen und Objekten beitragen. Benutzer erhalten E-Mail-Benachrichtigungen, wenn Sie für ein Objekt oder Modell verantwortlich sind und jemand einen Kommentar dazu schreibt. Als ADOIT Administrator können Sie festlegen, welche Beziehungen zur Anzeige von Verantwortung E-Mail-Benachrichtigungen auslösen sollen.

Einstellungen für Kommentare öffnen

So öffnen Sie die Einstellungen für Kommentare:

- Wechseln Sie zu Einstellungen > Kommentare > Allgemein.

Konfiguration der Benachrichtigungen

Folgende Einstellungen stehen zur Verfügung:

Modelle: Wählen Sie aus, welche Beziehungen für den Versand von E-Mail-Benachrichtigungen berücksichtigt werden sollen, wenn neue Kommentare zu Modellen erstellt werden.

Objekte: Wählen Sie aus, welche Beziehungen für den Versand von E-Mail-Benachrichtigungen berücksichtigt werden sollen, wenn neue Kommentare zu Objekten erstellt werden.

Connect Center

Das Connect Center ist eine Komponente in ADOIT. Es bietet Funktionen zur Übertragung von Daten zwischen ADOIT und anderen Diensten, die eine HTTP-Schnittstelle bereitstellen:

zwischen ADOIT und dem Schwesterprodukt ADONIS über das Integrationsframework (EXT_CONNECT)

zwischen ADOIT und anderen Anwendungen wie zum Beispiel ServiceNow über das Integrationsframework (EXT_CONNECT)

Connect Center öffnen

So öffnen Sie das Connect Center in der ADOIT Administration:

- Wechseln Sie zu Einstellungen > Weitere Optionen, und klicken Sie dann auf Connect Center.

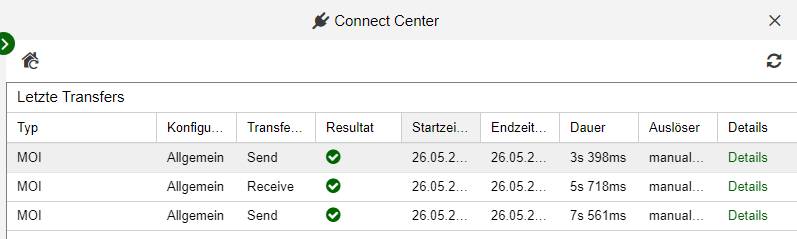

Übertragungsprotokoll anzeigen

Beim Öffnen des Connect Centers wird als Erstes das Übertragungsprotokoll ("Letzte Transfers") angezeigt. Es enthält alle Transfers von Objekten zwischen ADOIT und ADONIS oder anderen Anwendungen. Immer wenn Sie Objekte synchronisieren, wird ein neuer Eintrag zum Protokoll hinzugefügt.

Überprüfung des Übertragungsprotokolls

Das Übertragungsprotokoll enthält folgende Spalten mit Informationen:

Typ: Identifiziert den Typ der Übertragung.

Konfigurations-ID: Der Name der Konfiguration.

Transfer-ID: Die Art der Aktion, die ausgeführt wurde (Senden oder Empfangen).

Resultat: Identifiziert, ob die Übertragung erfolgreich war oder fehlgeschlagen ist.

Startzeitpunkt: Zeitstempel am Beginn der Übertragung (Datum und Uhrzeit, in lokaler Zeit).

Endzeitpunkt: Zeitstempel am Ende der Übertragung (Datum und Uhrzeit, in lokaler Zeit).

Dauer: Die Dauer der Übertragung in Sekunden und Millisekunden.

Auslöser: Identifiziert, ob die Übertragung manuell oder automatisch periodisch gestartet wurde, und den Benutzer, der die Übertragung ausgeführt hat.

Details: Klicken, um einen Dialog mit Details zur Übertragung zu öffnen (Anzahl erstellter, geänderter und gelöschter Objekte etc.).

Transfer starten

So starten Sie im Connect Center den Transfer von Objekten aus ADONIS oder anderen Anwendungen nach ADOIT

Wählen Sie im linken Bereich unter Konnektoren die gewünschte Konfiguration aus (z. B. " ADONIS").

Überprüfen Sie im rechten Bereich die Eigenschaften .

Klicken Sie auf Transfer starten.

Eigenschaften überprüfen

Der Bereich Eigenschaften hat zwei Registerkarten: Allgemein und Konstanten .

Allgemein

Die Parameter auf dieser Registerkarte sind schreibgeschützt und können nur geändert werden, indem Sie die Konfiguration bearbeiten. Folgenden Parameter sind verfügbar:

Name: Der Name der Konfiguration.

ID: Die eindeutige Kennung der Konfiguration.

Beschreibung: Eine Beschreibung der Konfiguration.

Konstanten

Auf dieser Registerkarte können Sie Parameter für den nächsten Transfer dynamisch und temporär festlegen.

- Ändern Sie die Werte nach Bedarf, und klicken Sie dann auf Konstanten anwenden.

Die verfügbaren Konstanten hängen von der gewählten Konfiguration ab.

Wenn Sie diese Ansicht verlassen, werden alle Werte auf ihre Standardwerte zurückgesetzt. Um die Änderungen dauerhaft zu übernehmen, müssen Sie die Konfiguration bearbeiten und die Werte direkt dort ändern

Konfigurationen anpassen

Konnektoren lassen sich bearbeiten, umbenennen, löschen und mehr. Führen Sie eine der folgenden Aktionen aus:

Konfiguration hinzufügen: Wählen Sie im linken Bereich unter Konnektoren den gewünschten Typ von Konfiguration aus ("BOC Group" oder "Generic"), und klicken Sie dann auf

Neue Konnektorkonfiguration erstellen.

Konfiguration bearbeiten: Wählen Sie im linken Bereich unter Konnektoren die gewünschte Konfiguration aus, und klicken Sie dann auf

Konfigurationsdialog öffnen.

Konfiguration löschen: Wählen Sie im linken Bereich unter Konnektoren eine oder mehrere Konfigurationen aus, und klicken Sie dann auf

Ausgewählte Konnektorkonfigurationen löschen.

Wie Sie den Datenkonnektor zum Synchronisieren von Objekten zwischen ADOIT und ADONIS (Konfiguration "ADONIS") konfigurieren, erfahren Sie unter Datenkonnektor für das Integrationsframework in ADOIT konfigurieren.

Nur ADOIT Produktentwickler oder Customizer können Konnektoren für andere Anwendungen hinzufügen oder konfigurieren.

Inhalt

In diesem Bereich können Sie Konfigurationsoptionen für folgende allgemeine Einstellungen verwalten:

Änderungshistorie

Veränderungen an Repository-Objekten können in der Änderungshistorie erfasst werden. ADOIT Benutzer können über die Eigenschaften eines Objekts auf die Änderungshistorie zugreifen.

Einstellungen für Änderungshistorie öffnen

So öffnen Sie die Einstellungen für die Änderungshistorie:

- Wechseln Sie zu Einstellungen > Inhalt > Änderungshistorie.

Änderungshistorie konfigurieren

Folgende Einstellungen stehen zur Verfügung:

Änderungshistorie aktivieren: Aktivieren oder deaktivieren Sie diese Option, um die Änderungshistorie ein- oder auszuschalten. Alle anderen Optionen in diesem Bereich sind inaktiv, wenn Sie diese Option nicht aktivieren.

Maximale Anzahl der Einträge in der Änderungshistorie: Wählen Sie die maximale Anzahl der Einträge in der Änderungshistorie aus.

Zugriff auf Änderungshistorie zulassen: Aktivieren oder deaktivieren Sie diese Option, um den Zugriff auf die Änderungshistorie in ADOIT zu ermöglichen oder zu verhindern. Wenn diese Option aktiviert ist, können Sie festlegen, welche Spalten der Änderungshistorie angezeigt werden sollen.

Alle Einträge unabhängig von Metamodellrechten anzeigen: Standardmäßig wird die vollständige Änderungshistorie eines Repository-Objekts ausgeblendet, wenn der Benutzer aufgrund von Metamodellrechten auf ein oder mehrere Objektattribute keinen Zugriff hat. Aktivieren Sie diese Option, um unabhängig von Einschränkungen durch Metamodellrechte immer die vollständige Änderungshistorie anzuzeigen.

Der ADOIT Applikations-Server muss neu gestartet werden, wenn diese Einstellungen verändert werden. Ansonsten werden die Änderungen nicht wirksam.

Dokumentverwaltung

Mithilfe der Einstellungen für die Dokumentverwaltung können Sie einen Objekttyp konfigurieren, mit dem ADOIT Benutzer Dokumente in die Datenbank hochladen können, um sie in Modellen zu verwenden. Standardmäßig werden die hochgeladenen Dokumente als Objekte vom Typ Repräsentation im Objektkatalog verwaltet.

Wenn ein Repository zu Backup- oder Migrationszwecken exportiert wird, werden die Dokumente mitexportiert.

Einstellungen für Dokumentverwaltung öffnen

So öffnen Sie die Einstellungen für die Dokumentverwaltung:

- Wechseln Sie zu Einstellungen > Inhalt > Dokumentverwaltung.

Dokumentverwaltung konfigurieren

Folgende Einstellungen stehen zur Verfügung:

Dokumentverwaltung aktivieren: Aktivieren oder deaktivieren Sie diese Option, um das Hochladen von Dokumenten ein- oder auszuschalten. Alle anderen Optionen in diesem Bereich sind inaktiv, wenn Sie diese Option nicht aktivieren.

Klasse für die Dokumentverwaltung: Wählen Sie aus der Dropdown-Liste den Objekttyp aus, der für die Verwaltung hochgeladener Dokumente verwendet werden soll.

Attribut für die Dokumentverwaltung: Wählen Sie das Attribut aus, in dem hochgeladene Dokumente gespeichert werden sollen.

Maximale Dateigröße (MB): Legen Sie die maximal zulässige Dateigröße (in Megabyte) für hochgeladene Dokumente fest. Der erlaubte Maximalwert beträgt 50 MB.

Erlaubte Dateitypen: Geben Sie an, welche Dateitypen von Benutzern als Dokumente hochgeladen werden dürfen. Trennen Sie die Dateierweiterungen mit Leerzeichen. Standardwert:

doc docx ppt pptx xls xlsx txt pdf rtf png jpg gif

Nur Dateitypen, die im Superset im Bereich "Basis" der Einstellungen für die Dateiverwaltung enthalten sind, können hier erlaubt werden. Wenn ein Dateityp dort nicht aufgelistet ist, kann er nicht hochgeladen werden – auch wenn er hier in der Liste hinzugefügt wurde.

Der ADOIT Applikations-Server muss neu gestartet werden, wenn diese Einstellungen verändert werden. Ansonsten werden die Änderungen nicht wirksam.

Mediaverwaltung

Mithilfe der Einstellungen für die Mediaverwaltung können Sie konfigurieren, wie ADOIT Benutzer Bilder in die Datenbank hochladen dürfen, um sie in Modellen zu verwenden. Hochgeladene Bilder werden in den Attributen bestimmter Objekte (Notizen) referenziert und an Stelle dieser Objekte im grafischen Editor angezeigt.

Wenn ein Repository zu Backup- und Migrationszwecken exportiert wird, werden die Bilder mitexportiert.

Einstellungen für Mediaverwaltung öffnen

So öffnen Sie die Einstellungen für die Mediaverwaltung:

- Wechseln Sie zu Einstellungen > Inhalt > Mediaverwaltung.

Mediaverwaltung konfigurieren

Folgende Einstellungen stehen zur Verfügung:

Mediaverwaltung aktivieren: Aktivieren oder deaktivieren Sie diese Option, um das Hochladen von Bildern ein- oder auszuschalten. Alle anderen Optionen in diesem Bereich sind inaktiv, wenn Sie diese Option nicht aktivieren.

Attribut für die Mediaverwaltung: Wählen Sie das Attribut aus, in dem hochgeladene Bilder referenziert werden sollen.

Editierbar für Repository-Objekte: Diese Option ist nur in bestimmten Customizing-Szenarien relevant. Wenn Sie diese Option aktivieren und das Attribut für die Mediaverwaltung zu den Eigenschaften einer Repository-Klasse hinzufügen, können Sie einen globalen Wert für das Mediaverwaltungsattribut für alle Modellkontexte festlegen.

Maximale Dateigröße (MB): Legen Sie die maximal zulässige Dateigröße (in Megabyte) für hochgeladene Bilder fest. Der erlaubte Maximalwert beträgt 50 MB.

Erlaubte Dateitypen: Geben Sie an, welche Dateitypen von Benutzern als Bilder hochgeladen werden dürfen. Trennen Sie die Dateierweiterungen mit Leerzeichen. Standardwert:

jpg png avi tif bmp svg

Nur Dateitypen, die im Superset im Bereich "Basis" der Einstellungen für die Dateiverwaltung enthalten sind, können hier erlaubt werden. Wenn ein Dateityp dort nicht aufgelistet ist, kann er nicht hochgeladen werden – auch wenn er hier in der Liste hinzugefügt wurde.

Der ADOIT Applikations-Server muss neu gestartet werden, wenn diese Einstellungen verändert werden. Ansonsten werden die Änderungen nicht wirksam.

Objektverantwortliche

In ADOIT ist es möglich, einen Benutzer als Objektverantwortlichen für Repository-Objekte einzutragen. Der Benutzer wird dazu als Durchführungsverantwortlicher Geschäftsakteur festgelegt (Eigenschaft im Kapitel "Organisation").

Alternativ können Sie eine andere Relationsklasse auswählen, um die Verantwortlichkeit zu definieren.

Der Objektverantwortliche ist für das Objekt inhaltlich verantwortlich.

Einstellungen für Objektverantwortliche öffnen

So öffnen Sie die Einstellungen für Objektverantwortliche:

- Wechseln Sie zu Einstellungen > Inhalt > Objektverantwortliche.

Objektverantwortliche konfigurieren

Folgende Einstellungen stehen zur Verfügung:

Benutzer bei der Erstellung eines Objektes automatisch als Objektverantwortlichen eintragen: Wählen Sie aus, ob ein Benutzer, der ein Objekt erstellt, automatisch als Objektverantwortlicher eingetragen wird.

Relationsklasse, die verwendet werden soll, um eine Verantwortlichkeit zu definieren: Wählen Sie eine Relationsklasse aus der Dropdown-Liste aus. Mit dieser Klasse wird festgelegt, welche Art von Verantwortung sich ergibt, wenn der Benutzer ein Objekt erstellt und die erste Option aktiviert ist.

[OOO] Wenn Sie eine Relationsklasse mit dem Zusatz [OOO] auswählen, erhält ein Objektverantwortlicher Schreibrechte auf das Objekt. Was für ein Recht vorher auf das Objekt bestanden hat, hat normalerweise keine Auswirkung. Nur Metamodellrechte haben Vorrang vor Berechtigungen, die durch eine [OOO]-Relation gesetzt werden.

Nach der Zuweisung können ADOIT Administratoren die Rechte des Objektverantwortlichen beliebig anpassen. Wenn die Referenz auf den Benutzer gelöscht wird, gilt das in einer übergeordneten Hierarchieebene (Gruppe) gesetzte Recht.

Verantwortlichen Benutzer in Suchresultaten anzeigen: Wählen Sie diese Option aus, damit standardmäßig eine Spalte mit dem Objektverantwortlichen angezeigt wird, wenn Suchergebnisse in ADOIT Repository-Objekte enthalten.

Der ADOIT Applikations-Server muss neu gestartet werden, wenn diese Einstellungen verändert werden. Ansonsten werden die Änderungen nicht wirksam.

Corporate Identity

Das Corporate Identity-Schema (CI-Schema) einer Organisation kann in verschiedenen Publikationen in ADOIT eingebettet werden (z.B. beim Drucken von Modellen als PDF und beim Erzeugen von Reports).

Erstellen Sie je nach Bedarf ein CI-Schema oder mehrere Schemas. Geben Sie für jedes Schema die Informationen Ihrer Organisation ein, einschließlich Namen und Postanschrift. Während der Konfiguration können Sie auch ein Logo und ein Banner hochladen.

CI-Schema hinzufügen und konfigurieren

So erstellen Sie ein CI-Schema:

Wechseln Sie zur Seite Einstellungen.

Klicken Sie mit der rechten Maustaste auf Corporate Identity, und klicken Sie dann auf Erstellen.

Geben Sie im Feld Name der Konfiguration einen Namen für Ihr CI-Schema ein und klicken Sie dann auf OK.

Nach der Erstellung können Sie sofort mit der Arbeit am CI-Schema beginnen. Folgende Einstellungen stehen zur Verfügung:

Name: Für jede Sprache, die ADOIT unterstützt, können Sie den Namen des CI-Schemas bearbeiten. Außerdem können Sie das CI-Schema als Standard für die Erstellung von Publikationen festlegen, indem Sie Als Standard verwenden auswählen.

Details der Organisation: Geben Sie den Namen der Organisation, die Postadresse und weitere Daten in den entsprechenden Feldern ein.

Logo der Organisation: Laden Sie ein Logo hoch, das in Publikationen angezeigt werden soll. Wenn Sie eine PNG-Datei verwenden, stellen Sie sicher, dass sie eine Farbtiefe von 24 Bit oder mehr hat, um Kompatibilitätsprobleme bei der Erstellung von PDF-Reports zu vermeiden.

Bannerbild: Laden Sie ein Bannerbild hoch, das oben auf der "Gestalten & Dokumentieren" Startseite dargestellt werden soll. Wählen Sie Flexible Höhe für das Bannerbild aus, damit das Widget seine Höhe dynamisch an das Seitenverhältnis des Bilds anpassen kann. So wird sichergestellt, dass das gesamte Bild ohne Zuschneiden angezeigt wird. Deaktivieren Sie diese Option, wenn Sie ein älteres Bannerbild verwenden, bei dem der obere und untere Teil abgeschnitten werden soll. Außerdem können Sie unter Banner-URL für jede von ADOIT unterstützte Sprache eine URL angeben, zu der Benutzer weitergeleitet werden, wenn sie auf das Banner klicken.

Größe von Bildern

Bilder sollten diesen Vorgaben entsprechen:

| Typ | Breite & Höhe | Dateigröße | Format |

|---|---|---|---|

| Banner | Wenn Flexible Höhe für das Bannerbild aktiviert ist, empfehlen wir eine Breite von 2000 Pixel für pixelbasierte Formate (JPEG, PNG, BMP oder GIF). Das Seitenverhältnis sollte zwischen 4:1 und 16:1 liegen. Wenn Flexible Höhe für das Bannerbild deaktiviert ist, beträgt die empfohlene Größe 2000 x 1000 Pixel (weitere Informationen finden Sie unterhalb der Tabelle). Empfohlene Größe: 2000 x 1000 Pixel (weitere Informationen finden Sie unterhalb der Tabelle). | Weniger als 5MB | JPEG, PNG, BMP, GIF oder SVG |

| Logo | Mindestens 260 x 260 Pixel. Seitenverhältnis ca. 1:1 für beste Ergebnisse. | Weniger als 5MB | JPEG, PNG, BMP oder GIF |

Wenn die Option Flexible Höhe für das Bannerbild deaktiviert ist, werden Bannerbilder aufgrund unterschiedlicher Bildschirmgrößen automatisch zugeschnitten. Dies geschieht vor allem auf breiten Bildschirmen, wo der obere und untere Teil abgeschnitten werden. Platzieren Sie daher den wichtigsten Teil des Bildes (z. B. Logo und Text) in der Mitte. Der empfohlene, sichere Inhaltsbereich ist etwa 2000 x 150 Pixel groß.

Modelle/Objekte erstellen

Unterstützen Sie ADOIT Benutzer beim Erstellen neuer Modelle und Objekte. Sie können ein Set von Modell- und Objekttypen definieren, die im Bereich Empfehlungen auf der Seite Neu angezeigt werden.

Einstellungen für den Bereich Empfehlungen öffnen

So öffnen Sie die Einstellungen für den Bereich Empfehlungen:

- Wechseln Sie zu Einstellungen > Modelle/Objekte erstellen > Allgemein.

Empfohlene Modell-/Objekttypen

Folgende Einstellungen sind verfügbar:

Elemente hinzufügen: Klicken Sie auf Hinzufügen, um neue Modell- und Objekttypen zur Anzeige im Bereich Empfehlungen hinzuzufügen. Sie werden am Ende der Liste hinzugefügt, in der Reihenfolge, in der Sie sie ausgewählt haben.

Reihenfolge der Elemente ändern: Sie können die Reihenfolge anpassen, in der die empfohlenen Elemente im Bereich Empfehlungen visualisiert werden. Verwenden Sie den Ziehpunkt (

), um ein Element an eine neue Position zu ziehen. Oder klicken Sie rechts neben dem Element auf

Mehr und dann auf Nach oben verschieben oder Nach unten verschieben.

Element löschen: Klicken Sie rechts neben dem Element auf

Mehr und dann auf Entfernen.

Wenn keine empfohlenen Elemente konfiguriert wurden, ist der Bereich Empfehlungen nicht verfügbar.

Datenaktualität

Die Aktualität Ihrer Daten ist von entscheidender Bedeutung. Deshalb haben wir es den Benutzern leicht gemacht, die Datenaktualität von Objekten in ADOIT zu bestätigen.

Sie können die Bewertung der Datenaktualität anpassen, indem Sie das Attribut auswählen, auf dem sie basieren soll. Zusätzlich können Sie Schwellenwerte festlegen, nach denen ein Objekt gelb oder rot markiert wird, wenn seine Aktualität nicht bestätigt wurde.

Einstellungen für Datenaktualität öffnen

So öffnen Sie die Einstellungen für Datenaktualität:

- Wechseln Sie zu Einstellungen > Datenaktualität > Allgemein.

Allgemeine Einstellungen

Folgende Einstellungen stehen zur Verfügung:

- Attribut für die Datenaktualität: Wählen Sie das Attribut aus, nach dem die Bewertung der Datenaktualität ausgerichtet werden soll.

Globaler Schwellenwert

Hier können Sie globale Schwellenwerte definieren zur Bewertung der Datenaktualität. Diese Einstellungen gelten für alle Objekttypen, wenn keine klassenspezifischen Werte definiert wurden.

Anzahl der Tage nach denen ein Objekt 'gelb' markiert wird: Wählen Sie aus, nach wie vielen Tagen ein Objekt als 'gelb' markiert wird, wenn es nicht vom Anwendungsverantwortlichen bestätigt wurde. Gleichzeitig erhält der Benutzer eine Benachrichtigung.

Anzahl der Tage nach denen ein Objekt 'rot' markiert wird: Wählen Sie aus, nach wie vielen Tagen ein Objekt als 'rot' markiert wird, wenn es nicht vom Anwendungsverantwortlichen bestätigt wurde. Gleichzeitig erhält der Benutzer eine Benachrichtigung.

Klassenspezifische Schwellenwerte

Hier können Sie individuelle Schwellenwerte für bestimmte Klassen festlegen und damit die globalen Schwellenwerte außer Kraft setzen.

- Wählen Sie aus, nach wie vielen Tagen Objekte eines bestimmten Typs als 'gelb' oder 'rot' markiert werden, wenn sie nicht vom Anwendungsverantwortlichen bestätigt wurden.

Enterprise Architecture Management

Wenn Sie die ArchiMate-Anwendungsbibliothek verwenden, können Sie spezielle Funktionen für Architekturelemente konfigurieren.

Einstellungen für Enterprise Architecture Management öffnen

So öffnen Sie die Einstellungen für Enterprise Architecture Management:

- Wechseln Sie zu Einstellungen > Enterprise Architecture Management > Allgemein.

Allgemeine Einstellungen zum Enterprise Architecture Management

Folgende Einstellungen stehen zur Verfügung:

- Gewähren Sie dem Verantwortlichen Schreibzugriff auf die Objektgruppe, welche das Architekturelement enthält: In ADOIT ist es möglich, einen Benutzer als Objektverantwortlichen für ein Repository-Objekt einzutragen (siehe Objektverantwortliche). Legen Sie fest, ob der Verantwortliche Schreibrechte auf die Objektgruppe mit dem Repository-Objekt erhält, auch wenn er normalerweise nur Leserechte besitzt. Wenn der Benutzer entfernt wird, werden die Rechte auf die Objektgruppe auf vererbt zurückgesetzt.

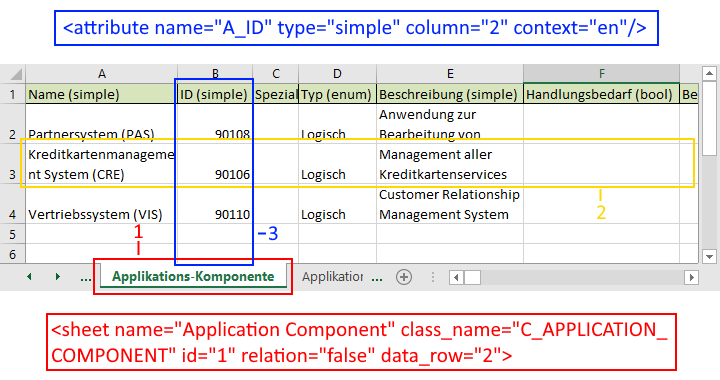

Excel-Import

In ADOIT ist eine konfigurierbare Excel-Schnittstelle zur schnellen Datenerfassung integriert. Über die Excel-Schnittstelle können Sie Repository-Objekte mit ihren Attributen und Relationen aus einer Excel-Datei importieren. Für diesen Prozess wird die Struktur der Excel-Datei in einer XML-Konfigurationsdatei beschrieben.

Konfiguration erstellen

Eine XML-Konfigurationsdatei enthält die Zuordnung von Objekten aus der Excel-Datei zum ADOIT Metamodell.

Die Excel-Datei kann aus beliebig vielen Tabellenblättern bestehen

Jedes Tabellenblatt enthält nur Objekte eines Typs (1)

Beispiel - XML-Konfigurationsdatei

Eine Konfiguration für ein Tabellenblatt könnte so aussehen:

<sheet name="Applications" class_name="C_APPLICATION" id="2" data_row="4"><sheet name>ist der Name des Tabellenblatts in Excel.<class_name>ist der sprachunabhängige Name des Objekttyps.<id>ist die Nummer der Spalte, die das Objekt eindeutig identifiziert.<data_row>ist die erste Zeile, die ein Objekt enthält.Jede Zeile des Tabellenblatts enthält ein Objekt (2)

Jede Spalte enthält ein Attribut oder eine Relation zu einem anderen Objekt (3)

Beispiel - XML-Konfigurationsdatei

Eine Konfiguration für ein Attribut könnte so aussehen:

<attribute name="A_DESCRIPTION" type="simple" context="en" column="5"/><attribute name>ist der sprachunabhängige Name des Attributs.<type>ist der Attributtyp.<context>definiert die Sprache der Objekte, die importiert werden.<column>ist die Nummer der Spalte.Eine eindeutige Kennung (Name, ID etc.) wird für jedes Objekt benötigt

Folgende Attributtypen können importiert werden: simple, date, enum, treeenumlist, enum_list, bool, relation und file_pointer

Wenn Sie die ArchiMate-Anwendungsbibliothek verwenden, sind bereits eine oder mehrere Beispielkonfigurationen im ADOIT Administration verfügbar. Bei jeder Konfiguration ist eine passende Excel-Datei hinterlegt.

Konfiguration importieren

Damit Sie eine bestimmte Konfiguration benutzen können, müssen Sie sie zuerst die XML-Konfigurationsdatei in ADOIT importieren:

Wechseln Sie zur Seite Einstellungen.

Klicken Sie mit der rechten Maustaste auf Excel-Import, und klicken Sie dann auf Erstellen.

Geben Sie im Feld Name der Konfiguration einen Namen für Ihre Konfiguration ein und klicken Sie dann auf OK.

Klicken Sie auf Importieren und laden Sie die XML-Konfigurationsdatei hoch. Die Konfiguration wird im Feld Setup angezeigt.

Klicken Sie auf Speichern.

Die Konfiguration wird gespeichert. Sie können jetzt in ADOIT Objekte aus jeder Excel-Datei importieren, die der Konfiguration entspricht.

Excel-Datei als Vorlage importieren

Zu jeder Konfiguration können Sie eine passende Excel-Datei als Vorlage importieren.

Wechseln Sie zu Einstellungen > Excel-Import.

Wählen Sie die Konfiguration aus, für die Sie eine Vorlage importieren möchten.

Klicken Sie auf Excel-Vorlage importieren und laden Sie die Excel-Datei hoch. Der Name der Vorlage wird im Feld Vorlage angezeigt.

Klicken Sie auf Speichern.

Die Konfiguration wird gespeichert. Die Vorlage steht jetzt im Excel Import-Dialog in ADOIT zum Download bereit. Anwender können die Vorlage herunterladen, darin Objekte erfassen und dann die Objekte importieren.

HTML-Publikation

Standardmäßig wird die Suchseite als Startseite einer HTML-Publikation angezeigt, einschließlich eingebetteter Corporate Identity-Elemente. Sie können stattdessen eine benutzerdefinierte Startseite konfigurieren. Dazu laden Sie eine einzelne HTML-Seite hoch.

Die hochgeladene Datei muss alle Bilder, Skripte, Stilinformationen usw. inline enthalten oder diese Ressourcen von einer referenzierten Webseite herunterladen. Um Bilder inline in die HTML-Seite einzubinden, müssen diese in Base64-codiert eingebettet sein.

Einstellungen für HTML-Publikation öffnen

So öffnen Sie die Einstellungen für die HTML-Publikation:

- Wechseln Sie zu Einstellungen > HTML-Publikation > Allgemein.

Allgemein

Folgende Einstellungen stehen zur Verfügung:

Benutzerdefinierte Startseite deaktivieren: Legen Sie fest, ob die hochgeladene Datei in HTML-Publikationen angezeigt wird. Diese Option ist nützlich, wenn Sie eine benutzerdefinierte Startseite vorübergehend deaktivieren möchten.

Benutzerdefinierte Startseite - Dateiname: Klicken Sie auf Durchsuchen und laden Sie die HTML-Seite hoch, die Sie verwenden möchten.

Benutzerdefinierte Startseite - Dateiinhalt: Hier wird der Inhalt der hochgeladenen HTML-Datei angezeigt.

Integration - Konfiguration

Der Integrationsframework ist eine generische ADOIT-Erweiterung zum Erstellen und Konfigurieren von Adaptern. Mit diesen Adaptern kann eine Verbindung zu Tools von Drittanbietern hergestellt werden, die eine HTTP-Schnittstelle zum Abrufen von Daten bereitstellen.

In diesem Bereich können Sie generelle Konfigurationsoptionen für das Integrationsframework verwalten.

Eine detaillierte Beschreibung dieser Funktionalität geht über den Rahmen dieses Handbuchs hinaus. Wenn Sie Fragen haben, wenden Sie sich bitte an Ihren ADOIT-Kundenbetreuer.

Integration - Datenkonnektoren: ADONIS

ADOIT ermöglicht die Synchronisation von Objekten zwischen ADOIT und ADONIS.

In typischen Szenarien werden bestimmte Objekte (wie etwa

Applikationskomponenten

in ADOIT oder

Prozesse

und

Rollen in ADONIS) nur

in einem der beiden Produkte führend gepflegt. Durch die Synchronisation werden diese Objekte auch

dem jeweils anderen Produkt zur Verfügung gestellt:

Applikationskomponenten werden in ADONIS als

Anwendungen importiert.

Prozesse und

Rollen werden in ADOIT als

Geschäfts-Prozesse und

Geschäfts-Akteure importiert.

Für die Kommunikation zwischen den Produkten wird eine REST API verwendet.

Die Verfügbarkeit dieser Funktionalität hängt von der Lizenz ab.

Konfiguration

Die Konfiguration erfolgt über das Integrationsframework. Wenn Sie ADOIT 17.5 verwenden, können Sie Objekte mit folgenden ADONIS-Versionen synchronisieren:

- ADONIS 14.1.17 oder höher | ADONIS 15.0.12 oder höher | ADONIS 16 oder höher

Wie Sie die Synchronisation einrichten, wird in den folgenden Abschnitten hier in der Hilfe zur Administration erklärt.

Synchronisation

Die Synchronisation kann manuell (im Connect Center ) gestartet werden. Es ist auch möglich, die Synchronisierung so zu konfigurieren, dass sie automatisch periodisch durchgeführt wird.

Kompatible Anwendungsbibliotheken

Die Synchronisation von Objekten zwischen ADOIT und ADONIS wird ohne weiteren Customizing-Aufwand unterstützt, wenn Sie die Standardbibliotheken verwenden, die mit dem Produkt ausgeliefert werden:

In ADONIS:

- Die ADONIS BPMS Anwendungsbibliothek

In ADOIT:

- Die ArchiMate-Anwendungsbibliothek

Bitte kontaktieren Sie Ihren BOC-Kundenbetreuer für weitere Unterstützung, wenn andere Anwendungsbibliotheken verwendet werden. Dies umfasst Standardbibliotheken mit Änderungen im Metamodell oder andere spezifische Bibliotheken.

Synchronisation über das Integrationsframework einrichten

Für die Synchronisation von Objekten zwischen ADOIT und ADONIS über das Integrationsframework müssen Sie in BEIDEN Produkten Einstellungen vornehmen.

Aktivieren Sie zunächst auf der ADONIS-Seite den Zugriff auf die REST API, damit ADOIT dort Daten abrufen kann:

Erstellen Sie dann auf der ADOIT-Seite einen technischen Benutzer:

Anschließend können Sie auf der ADOIT-Seite den Datenkonnektor konfigurieren, mit dem eine Verbindung zu ADONIS hergestellt wird:

Die Synchronisation ist jetzt eingerichtet. Abhängig von der Anwendungsbibliothek und der Produktkonfiguration müssen Sie noch weitere Einstellungen vornehmen:

Sobald Sie die Einrichtung abgeschlossen haben, ist es an der Zeit, den richtigen Personen Zugang zu den Synchronisierungsfunktionen in ADOIT zu gewähren:

Diese Schritte werden in den folgenden Abschnitten erklärt.

Die hier beschriebene Vorgehensweise gilt NUR, wenn Sie GPM-Elemente aus ADONIS nach ADOIT importieren wollen. Wollen Sie EA-Elemente aus ADOIT nach ADONIS importieren? Richten Sie in diesem Fall die Synchronisation so ein, wie in der ADONIS Hilfe zur Administration beschrieben.

Die Apache Tomcat Web-Server und die Applikations-Server BEIDER Produkte müssen neu gestartet werden, wenn diese Einstellungen verändert werden. Ansonsten werden die Änderungen nicht wirksam.

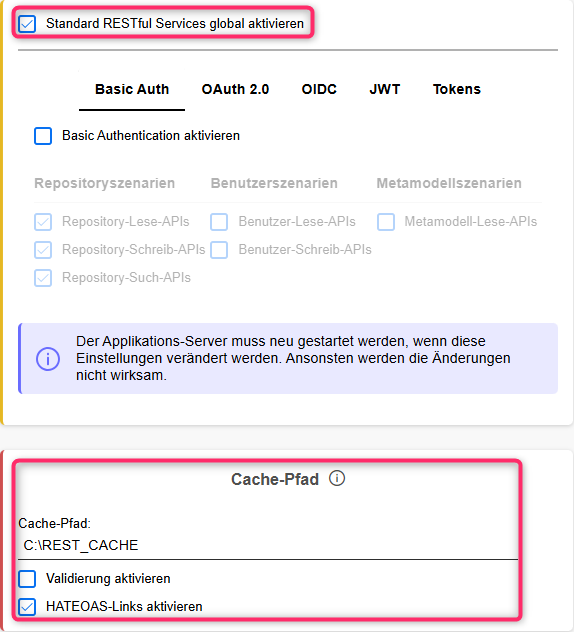

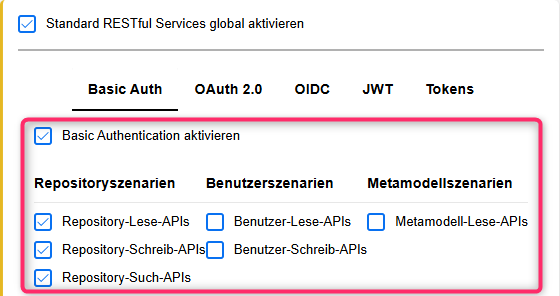

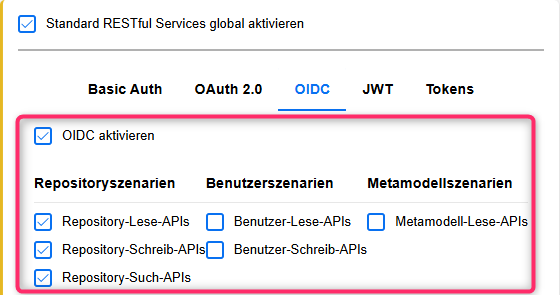

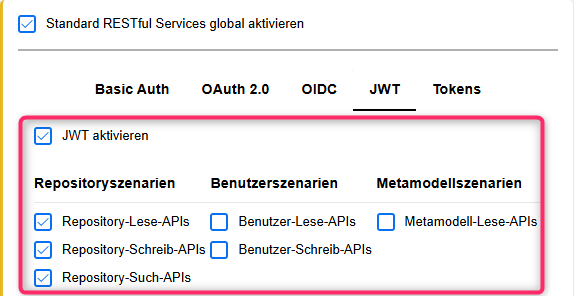

Zugriff auf die REST API in ADONIS aktivieren

Zuerst müssen Sie in ADONIS den Zugriff auf die REST API aktivieren (wie in der ADONIS Hilfe beschrieben). Für die Synchronisation über das Integrationsframework müssen Sie eine der folgenden Authentifizierungsmethoden konfigurieren:

Basic Authentication

OAuth 2.0 Authentifizierung mit Client Credentials Flow

Tokenbasierte Authentifizierung

OAuth 2.0 Authentifizierung mit Authorization Code Flow, OIDC Authentifizierung und JWT Authentifizierung werden vom Integrationsframework nicht unterstützt.

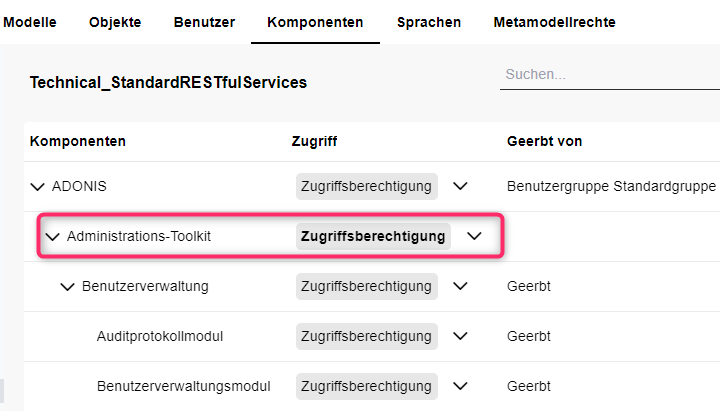

Der Benutzer, in dessen Kontext Anforderungen ausgeführt werden sollen, benötigt KEINE Zugriffsrechte auf die Komponente "Administrations-Toolkit".

Für die gewählte Authentifizierungsmethode müssen zumindest folgende REST-Szenarien aktiviert werden:

Repository-Lese-APIs

Repository-Such-APIs

Metamodell-Lese-APIs

Technischen Benutzer anlegen

Für die Konfiguration eines Datenkonnektors für das Integrationsframework ist ein technischer Benutzer erforderlich. Wenn Sie eine periodische Synchronisation einrichten, wird sie im Kontext dieses technischen Benutzers durchgeführt.

So erstellen Sie den technischen Benutzer in der ADOIT Administration:

Wechseln Sie zur Seite Benutzer und klicken Sie auf Neuer Benutzer.

Geben Sie folgende Daten ein:

Name: "Technical_ManagementOfficeIntegration" (und ein Passwort Ihrer Wahl)

Vertrautes Login: Ja

Benutzergruppen: Dieser Benutzer ist Mitglied der Standardgruppe.

System-Rollen: Wenn Freigabeworkflows lizenziert sind, ordnen Sie den technischen Benutzer den "Administrator"-Rollen zu (EA-Workflow).

Repository: Weisen Sie dem Benutzer nur (!) das Repository zu, in das die GPM-Elemente aus ADONIS importiert werden sollen.

Vertrautes Login kann erst aktiviert werden, nachdem der Benutzer erstellt wurde. Schließen Sie die Benutzererstellung ab, indem Sie auf Erstellen klicken, und bearbeiten Sie dann den Benutzer noch einmal, um Vertrautes Login zu aktivieren.

Datenkonnektor für das Integrationsframework in ADOIT konfigurieren

Jetzt müssen Sie den Datenkonnektor konfigurieren, mit dem eine Verbindung zu ADONIS hergestellt wird. Sie haben zwei Möglichkeiten:

Quick Setup: Zur schnellen Konfiguration des Datenkonnektors mit Standard-Einstellungen. Verfügbar, wenn für die REST API in ADONIS Basic Authentication oder OAuth 2.0 Authentifizierung verwendet wird.

Benutzerdefiniertes Setup: Erforderlich, wenn für die REST API in ADONIS tokenbasierte Authentifizierung verwendet wird. Oder, wenn Sie individuelle Einstellungen vornehmen möchten – beispielsweise die Sprache für die Datenübertragung auswählen oder eine periodische Synchronisation aktivieren.

Datenkonnektor: Quick Setup

Möchten Sie den Datenkonnektor in ADOIT schnell mit den Standard-Einstellungen einrichten? Diese Option ist verfügbar, wenn die REST API in ADONIS Basic Authentication oder OAuth 2.0 Authentifizierung verwendet. Gehen Sie wie folgt vor:

- Wechseln Sie zu Einstellungen > Integration - Datenkonnektoren > ADONIS.

Das Quick Setup hat 2 Seiten:

In den folgenden Abschnitten erfahren Sie mehr über diese Seiten.

Verbinden

Auf der ersten Seite des Quick Setups konfigurieren Sie folgende Einstellungen:

Quellprodukt-URL: Geben Sie die URL ein, unter der ADONIS verfügbar ist.

Authentifizierungsmethode: Wählen Sie die Authentifizierungsmethode für die REST API in ADONIS:

Basic Authentication: Folgende Parameter müssen angegeben werden:

Benutzername: Tragen Sie hier den Benutzernamen des Benutzers ein, in dessen Kontext in ADONIS REST-API-Anforderungen gesendet werden sollen.

Passwort: Geben Sie das zugehörige Passwort ein. Das Passwort wird verschlüsselt gespeichert.

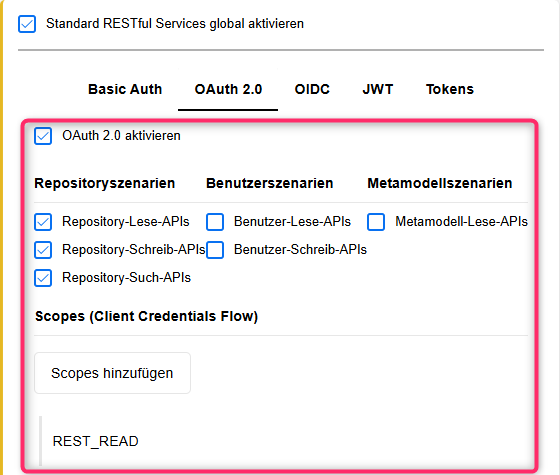

OAuth 2.0: Folgende Parameter müssen angegeben werden:

Client-ID: Tragen Sie hier ID des Client-Systems ein, wie sie in der ADONIS Administration im Formular Client Daten festgelegt ist.

Secret: Tragen Sie hier das Secret für die Client-Authentifizierung ein, wie es in der ADONIS-Administration im Formular Client-Daten festgelegt ist. Das Secret wird verschlüsselt gespeichert.

Scope: Tragen Sie hier den Namen des Scopes ein, wie er in der ADONIS Administration auf der Registerkarte OAuth 2.0 festgelegt ist.

Verbindung testen: Klicken Sie auf diese Schaltfläche, um die Verbindung zu testen. Wenn der Test erfolgreich ist, fahren Sie mit dem nächsten Schritt fort. Falls der Test fehlschlägt, überprüfen Sie die eingegebenen Daten auf der Seite Verbinden und die REST API-Einstellungen in ADONIS.

Konfigurieren

Auf der zweiten Seite des Quick Setups konfigurieren Sie folgende Einstellungen:

- Rollen auswählen: Wählen Sie die System-Rollen aus, die zur Synchronisierung von Daten berechtigt sein sollen.

Technisch bedeutet dies, dass das Modul Konnektor für ADONIS und ADOIT den ausgewählten System-Rollen zugewiesen wird. Benutzer mit diesen Rollen können das Connect Center in ADOIT öffnen und Objekte von ADONIS nach ADOIT importieren. Sie können jedoch die Konfiguration des Konnektors im Connect Center nicht ändern, es sei denn, sie verfügen zusätzlich über das Modul Modul: Connect Admin.

Quell-Repository: Wählen Sie das Repository in ADONIS aus, in dem sich die Objekte befinden, die nach ADOIT importiert werden sollen.

Technischen Benutzer auswählen: Wählen Sie den in ADOIT erstellten technischen Benutzer aus, z.B. "Technical_ManagementOfficeIntegration" (siehe Technischen Benutzer anlegen).

Einrichten: Klicken Sie auf diese Schaltfläche, um Ihre Einstellungen zu speichern und das Quick Setup abzuschließen.

Datenkonnektor: Benutzerdefiniertes Setup

Wenn die REST API in ADONIS tokenbasierte Authentifizierung verwendet oder wenn Sie individuelle Einstellungen vornehmen möchten, ist ein benutzerdefiniertes Setup erforderlich.

Wir empfehlen, zunächst das Quick Setup durchzuführen, wenn die REST-API in ADONIS Basic Authentication oder OAuth 2.0 Authentifizierung verwendet und Sie bestimmte Einstellungen anpassen möchten. Dadurch ist sichergestellt, dass alle erforderlichen Konfigurationen vorhanden sind, was weitere Feinabstimmungen erleichtert.

Gehen Sie wie folgt vor:

Wechseln Sie zu Einstellungen > Weitere Optionen, und klicken Sie dann auf Connect Center.

Wählen Sie im linken Bereich unter Konnektoren die Konfiguration " ADONIS" aus, und klicken Sie dann auf Konfigurationsdialog öffnen

.

Bearbeiten Sie die Einstellungen auf den Registerkarten Allgemeine Konfiguration, Technische Einstellungen, Datensynchronisation und Konstanten.

Klicken Sie auf OK, wenn Sie die Einstellungen abgeschlossen haben.

Allgemeine Konfiguration

Passen Sie auf dieser Registerkarte folgende Parameter an:

Name: Der Name der Konfiguration. Normalerweise muss der Standardwert nicht geändert werden.

ID: Die eindeutige Kennung der Konfiguration. Normalerweise muss der Standardwert nicht geändert werden.

Beschreibung: (Optional) Eine Beschreibung der Konfiguration.

Konnektortyp: Muss auf BOC Group gesetzt sein.

Aktiviert: Aktivieren Sie dieses Kontrollkästchen, um den Datenkonnektor zu aktivieren.

Technische Einstellungen

Passen Sie auf dieser Registerkarte folgende Parameter an:

- URL: Geben Sie die URL ein, unter der ADONIS verfügbar ist.

Beispiel

Sie konfigurieren ADOIT. ADONIS 17.0 ist das andere Produkt. Die ADONIS Webapplikation läuft auf einem Rechner mit der IP 10.2.100.62. Die URL sollte folgendermaßen aussehen:

"http://10.2.100.62:8000/ADONIS17_0"

Authentifizierungstyp: Wählen Sie hier die Authentifizierungsmethode aus, die Sie in ADONIS für den Zugriff auf die REST API konfiguriert haben:

Basic: Für Basic Authentication. Zusätzlich müssen folgende Parameter angepasst werden:

Benutzername: Tragen Sie hier den Benutzernamen des Benutzers ein, in dessen Kontext in ADONIS REST-API-Anforderungen gesendet werden sollen.

Passwort (verschlüsselt): Tragen Sie das Passwort des Benutzers ein, in dessen Kontext in ADONIS REST-API-Anforderungen gesendet werden sollen, in verschlüsselter Form ein. Ein Hilfsprogramm zur Verschlüsselung des Passworts finden Sie im Verzeichnis "03 Web Application\02 Tools\02 Password Encryption Tool" im Installationspaket.

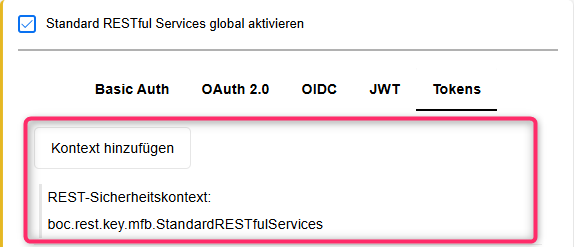

ADO: Für tokenbasierte Authentifizierung. Zusätzlich müssen folgende Parameter angepasst werden:

Schlüssel: Tragen Sie hier den Schlüssel (für Authentifizierung durch das Zielsystem) ein, den Sie in der ADONIS Administration auf der Registerkarte Tokens eingegeben haben, z.B. "boc.rest.key.mfb.StandardRESTfulServices".

Secret: Tragen Sie hier das Secret (für Authentifizierung durch das Zielsystem) ein, das Sie in der ADONIS Administration auf der Registerkarte Tokens generiert haben. Kopieren Sie den Wert direkt aus der ADONIS Administration. Beide Werte müssen exakt übereinstimmen.

OAuth 2.0: Für OAuth 2.0 Authentifizierung. Zusätzlich müssen folgende Parameter angepasst werden:

Grant Typ: Muss auf Client Credentials gesetzt sein.

Client ID: Tragen Sie hier ID des Client-Systems ein, die Sie in der ADONIS Administration im Formular Client Daten festgelegt haben.

Client Secret (verschlüsselt): Tragen Sie hier das Secret für die Client-Authentifizierung in verschlüsselter Form ein, das Sie in der ADONIS Administration im Formular Client Daten festgelegt haben. Ein Hilfsprogramm zur Verschlüsselung des Passworts finden Sie im Verzeichnis "03 Web Application\02 Tools\02 Password Encryption Tool" im Installationspaket.

Client-Authentifizierung: Muss auf Client Credentials als Basic Authentication Header schicken gesetzt sein.

Token URL: Tragen Sie hier die Redirect URI ein, die Sie in der ADONIS Administration im Formular Client Daten festgelegt haben.

Scope: Tragen Sie hier den Namen des Scopes ein, den Sie in der ADONIS Administration auf der Registerkarte OAuth 2.0 festgelegt haben.

Technischer Benutzer: Fügen Sie den technischen Benutzer aus hinzu, den Sie erzeugt haben, d.h. "Technical_ManagementOfficeIntegration" (siehe Technischen Benutzer anlegen). Wenn Sie eine periodische Synchronisierung einrichten, wird sie im Kontext dieses Benutzers durchgeführt.

Periodische Synchronisierung: (Optional) Hier können Sie eine periodische Synchronisation von Objekten zwischen ADOIT und ADONIS über das Integrationsframework einrichten. Bei der periodischen Synchronisation werden GPM-Elemente aus ADONIS nach ADOIT importiert. Passen Sie folgende Parameter an:

Periodisch Synchronisieren: Aktivieren Sie dieses Kontrollkästchen, um die periodische Synchronisation zu aktivieren.

Täglich/CRON-Ausdruck: Wenn automatische Synchronisation aktiviert sind, können Sie hier festlegen, zu welchem Zeitpunkt die Objekte synchronisiert werden. Sie können den Zeitpunkt auf zwei Arten festlegen:

Täglich: Legen Sie im Feld Synchronisierungs-Zeitpunkt fest, zu welchem Zeitpunkt die Objekte täglich synchronisiert werden.

CRON-Ausdruck: Verwenden Sie einen Cron-Ausdruck, um anzugeben, wie oft die Objekte synchronisiert werden sollen.

Datensynchronisation

Passen Sie auf dieser Registerkarte folgende Parameter an:

- lang: Die Sprache, in der die Daten übertragen werden. Mögliche Werte sind z.B. "de" für Deutsch und "en" für Englisch. Die verfügbaren Sprachen hängen von der Anwendungsbibliothek und der Lizenz ab.

Objekte können nur in einer Sprache übertragen werden.

Konstanten

Passen Sie auf dieser Registerkarte folgende Parameter an:

anpRepositoryID: Die ID des Repositorys in ADONIS, in dem sich die Objekte befinden, die nach ADOIT importiert werden sollen.

importFolderPath: Der Name der Objektgruppe in ADOIT, in der sich die importierten Objekte befinden. Diese Gruppe wird automatisch erstellt, falls sie noch nicht existiert.

obsoleteFolderID: Die ID der Objektgruppe in ADOIT, in der sich die Objekte befinden, die nicht gelöscht werden konnten.

Generell werden importierte Objekte bei der Synchronisation gelöscht, wenn sie mittlerweile aus ADONIS entfernt wurden.

Wenn aber in ADOIT Relationen zu den importierten Objekten hinzugefügt wurden, oder sie in ADOIT in Modellen verwendet werden, werden sie nicht gelöscht. Sie werden stattdessen in den Ordner "Obsolete Objekte" verschoben. Ausgenommen von dieser Regel sind die DEMI-Relationen Durchführungsverantwortliche, Entscheidungsverantwortliche, Mitwirkende und Zu informierende Geschäftsakteure. Obwohl Relationen dieser Typs in ADOIT hinzugefügt wurden, werden die importierten Objekte trotzdem gelöscht.

- pageSize: Die Anzahl der Objekte, die gleichzeitig aus ADONIS importiert werden sollen.

Dieser Parameter kann verwendet werden, um Performance- und Out-of-Memory-Probleme zu vermeiden. Setzen Sie den Wert beispielsweise auf „100“, damit 3.000 Objekte in 30 Paketen von je 100 Objekten übertragen werden.

System-Rolle importieren und Benutzer zuweisen

Verwenden Sie die Standardbibliotheken, die mit dem Produkt ausgeliefert werden? Dann importieren Sie jetzt in der ADOIT Administration die System-Rolle Management Office Integration und weisen Sie ihr alle Benutzer zu (außer technischen Benutzern und denjenigen, die die Synchronisierung durchführen sollen). Dadurch wird verhindert, dass Ihre Benutzer importierte Objekte ändern, die in ADONIS gepflegt werden sollen.

System-Rolle importieren

So importieren Sie die System-Rolle Management Office Integration in der ADOIT Administration:

Wechseln Sie zu System-Rollen > Weitere Optionen, und klicken Sie dann auf System-Rollen importieren.

Klicken Sie auf Durchsuchen und wählen Sie die Datei mit der System-Rolle aus. Die zugehörige Datei

<Datum> - <Bibliotheksname> - MOI Role.axrbefindet sich im Ordner "04 Sample Data/Roles" im Installationspaket (je nach Anwendungsbibliothek im Unterordner "archimate" oder "standard"). Sie können auch die Datei von Ihrem Computer in den Bereich Ziehen Sie Dateien zum Hochladen hierher und legen Sie sie dort ab ziehen. Klicken Sie dann auf Weiter.Wählen Sie die System-Rolle Management Office Integration. Klicken Sie dann auf Weiter.

Stellen Sie sicher, dass die Option Inklusive Metamodellrechten aktiviert ist. Ändern Sie die anderen Einstellungen nicht. Klicken Sie dann auf Importieren. Die System-Rolle wird importiert.

Wenn der Import abgeschlossen ist, wird eine Erfolgsmeldung angezeigt. Schließen Sie die Meldung, um den Vorgang abzuschließen.

Benutzer zu System-Rolle zuweisen

So funktioniert die Zuordnung von Benutzern zu der System-Rolle Management Office Integration in der ADOIT Administration:

Wechseln Sie zur Seite System-Rollen.

Wählen Sie im Katalog System-Rollen auf der linken Seite die System-Rolle Management Office Integration aus.

Klicken Sie auf Mitglieder hinzufügen und fügen Sie Benutzergruppen oder individuelle Benutzer aus dem Benutzerkatalog hinzu. Klicken Sie dann auf Hinzufügen.

Klicken Sie auf Speichern.

Die Benutzer werden zugewiesen.

Folgende Benutzer dürfen NICHT der System-Rolle Management Office Integration zugewiesen werden:

Technische Benutzer oder deren Benutzergruppen (= Standardgruppe)

Benutzer mit der Aufgabe, die Synchronisation auszuführen, oder deren Benutzergruppen

Auswirkung der System-Rolle

Die System-Rolle Management Office Integration hat folgende Auswirkungen:

ArchiMate-Anwendungsbibliothek:

- Benutzer dürfen keine Geschäfts-Prozesse und Geschäfts-Akteure erstellen und haben nur Lesezugriff auf ihre Eigenschaften

Sonderfall: Konfiguration des EA-Workflows für MOI importieren

Importieren Sie jetzt in der ADOIT Administration die Konfiguration des EA-Workflows für MOI, wenn folgende Voraussetzungen zutreffen:

Sie möchten Prozesse und Rollen aus ADONIS nach ADOIT importieren

Sie verwenden die Standardbibliotheken, die mit dem Produkt ausgeliefert werden

Die Standardkonfiguration des EA-Workflows ist in ADOIT aktiviert

Dadurch wird ermöglicht, dass Prozesse und Rollen von ADONIS nach ADOIT importiert werden können. In der Konfiguration des EA-Workflows für MOI ist der Freigabeworkflow für die korrespondierenden Klassen deaktiviert:

ArchiMate-Anwendungsbibliothek:

- EA-Workflow für Geschäfts-Prozesse und Geschäfts-Akteure deaktiviert

Benutzen Sie eine angepasste Standardkonfiguration des EA-Workflows (zusätzliche Status oder System-Rollen etc.) oder eine andere, spezifische Konfiguration? Wenden Sie sich bitte an Ihren BOC-Kundenbetreuer. Er wird Ihnen helfen, eine neue Konfiguration des EA-Workflows zu erhalten.

So importieren Sie die Konfiguration des EA-Workflows für MOI in der ADOIT Administration:

Wechseln Sie zu Einstellungen > Weitere Optionen, und klicken Sie dann auf Einstellungen importieren.

Klicken Sie auf Durchsuchen und wählen Sie die Konfigurationsdatei aus. Die zugehörige Datei

RWF … config for MOI.axsbefindet sich im Ordner "04 Sample Data/Component Settings/MOI" im Installationspaket. Sie können auch die Datei von Ihrem Computer in den Bereich Ziehen Sie Dateien zum Hochladen hierher und legen Sie sie dort ab ziehen.Wählen Sie die Einstellung EA-Workflow aus. Klicken Sie dann auf Importieren. Wenn Sie zum Fortfahren aufgefordert werden, klicken Sie auf Ja. Die Daten werden importiert.

Wenn der Import abgeschlossen ist, wird eine Erfolgsmeldung angezeigt. Schließen Sie die Meldung, um den Vorgang abzuschließen.

Zugriff auf die Synchronisation von Objekten für Benutzer einrichten

Mit der Zuweisung von zwei Modulen in der ADOIT Administration können Sie den richtigen Benutzern Zugang zu den Synchronisierungsfunktionen in ADOIT gewähren:

Wechseln Sie zu Einstellungen > Systemeinstellungen > Module.

Weisen Sie folgendes Modul den System-Rollen zu, denen Sie Zugriff gewähren möchten:

- Konnektor für ADONIS und ADOIT

Fertig! Alle Benutzer mit den passenden System-Rollen können jetzt in ADOIT Objekte aus ADONIS importieren.

Benutzer mit Zugriff auf diese Web-Module sind für die Durchführung der Synchronisation zuständig und dürfen NICHT der restriktiven System-Rolle Management Office Integration zugewiesen werden (siehe System-Rolle importieren und Benutzer zuweisen), da sie sonst die Synchronisation nicht korrekt durchführen können.

MCP-Services

Der Model Context Protocol (MCP)-Server in ADOIT bietet einen standardisierten Mechanismus zur Bereitstellung kontextbezogener Informationen in Szenarien mit KI-Systemen wie Large Language Models (LLMs). So können Informationen und Funktionen reibungslos zwischen KI-Systemen und ADOIT übertragen werden, was den Bedarf an komplexer Integrationsinfrastruktur reduziert.

Allgemeine Informationen zu MCP finden Sie im Wikipedia-Artikel und in der offiziellen MCP-Dokumentation.

Zur Nutzung dieser Funktion ist ein Agent erforderlich, der Zugriff auf den ADOIT MCP-Server hat und mit einem KI-System (typischerweise einem LLM) integriert ist. Dieser Agent wird in der Regel vom Kunden entwickelt oder bereitgestellt. Der kontextbezogene Datenzugriff innerhalb von ADOIT wird über Tools ermöglicht, die definierte Funktionalitäten bereitstellen und vom Agent auf Anweisung des KI-Systems erkannt und ausgeführt werden können.

Vorkonfigurierte Tools

In ADOIT 17.5 sind folgende Tools vorkonfiguriert und erlauben es Benutzern, in natürlicher Sprache mit dem MCP-Server zu interagieren:

| Tool | Beschreibung |

|---|---|

_getRepositories | Gibt eine Liste aller Repositorys zurück. |

GetRepositoryLanguages | Ruft alle verfügbaren Sprachen ab, inklusive der Primärsprache (z. B. "Suche nach allen unterstützten Sprachen in ADOIT"). |

Search | Durchsucht ein Repository nach Modellen und Objekten anhand von Name und Beschreibung, optional gefiltert nach Typ (z. B. "Suche alle Objekte mit Zahlung im Namen"). |

getObjectDetails | Ruft Eigenschaften eines Repository-Objekts ab (z. B. "Hole Details zum Objekt Zahlungsverkehrssystem"). |

GetModelDetails | Ruft Eigenschaften eines Modells ab (z. B. "Hole Details für das Modell Geschäftsfähigkeitskarte"). |

GetClasses | Listet alle Objekttypen aus dem Metamodell auf (z. B. "Liste alle Klassen auf"). |

GetModelTypes | Listet alle Modelltypen auf (z. B. "Liste alle Modelltypen auf"). |

GetAllSavedQueries | Durchsucht ein Repository und gibt eine Liste aller gespeicherten Abfragen zurück (z. B. "Liste alle gespeicherten Suchabfragen auf"). |

ExecuteSavedQuery | Führt eine gespeicherte Abfrage in einem Repository aus und gibt die Ergebnisse zurück (z. B. "Führe die gespeicherte Abfrage Veraltete Technologien aus"). |

Alle Tools arbeiten im Kontext des Benutzerkontos in ADOIT, in dessen Namen die REST-Anfragen an den MCP-Server ausgeführt werden (siehe Zugriff auf die REST API aktivieren). Wenn dieses Konto beispielsweise nur auf bestimmte Repository-Bereiche Zugriff hat, können nicht alle Elemente oder gespeicherten Abfragen gefunden oder ausgeführt werden.

Zusätzliche Tools können je nach konkretem Szenario von BOC Solution Engineers im Rahmen von Customizing-Projekten konfiguriert werden. Tools in ADOIT können so konfiguriert werden, dass sie jede Funktionalität der ADOIT REST API nutzen.

MCP-Server aktivieren

Bevor Sie Ihren Agenten adaptieren, müssen Sie den Zugriff auf den MCP-Server in ADOIT aktivieren. Wie das funktioniert, erfahren Sie hier in der Hilfe zur Administration:

Agent-Setup

Sobald der Zugriff auf den MCP-Server aktiviert ist, wird ein lokaler Agent benötigt, um die Kommunikation zwischen dem LLM und ADOIT herzustellen. Der Agent ist eine unabhängige Komponente, die:

Das MCP-Protokoll implementiert

Mit den entsprechenden Zugangsdaten und Endpunkten konfiguriert ist

ADOIT stellt diesen Agenten nicht standardmäßig zur Verfügung. Eine Referenzimplementierung in Python ist jedoch über das BOC Developer Portal verfügbar.

LLM-Abonnement und API-Schlüssel

Die Integration mit einem LLM erfordert in der Regel ein Abonnement beim gewählten LLM-Anbieter (z. B. OpenAI). Der API-Schlüssel des Anbieters muss sicher gespeichert und vom Agent referenziert werden, damit Anfragen weitergeleitet und verarbeitete Kontextdaten empfangen werden können.

MCP-Services verwenden